El malware DeepLoad utiliza ClickFix y la persistencia de WMI para robar credenciales del navegador – CYBERDEFENSA.MX

Una nueva campaña ha aprovechado la táctica de ingeniería social de ClickFix como una forma de distribuir un cargador de malware previamente no documentado conocido como Carga profunda.

«Es probable que utilice ofuscación asistida por IA e inyección de procesos para evadir el escaneo estático, mientras que el robo de credenciales comienza inmediatamente y captura contraseñas y sesiones incluso si el cargador principal está bloqueado», afirman los investigadores de ReliaQuest Thassanai McCabe y Andrew Currie. dicho en un informe compartido con The Hacker News.

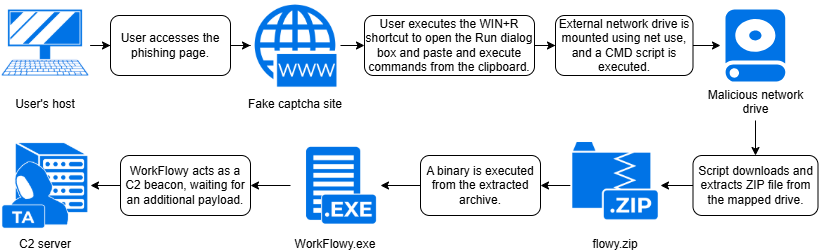

El punto de partida de la cadena de ataque es un señuelo ClickFix que engaña a los usuarios para que ejecuten comandos de PowerShell pegando el comando en el cuadro de diálogo Ejecutar de Windows con el pretexto de abordar un problema inexistente. Este, a su vez, utiliza «mshta.exe», una utilidad legítima de Windows para descargar y ejecutar un cargador PowerShell ofuscado.

Se ha descubierto que el cargador, por su parte, oculta su funcionalidad real entre asignaciones de variables sin sentido, probablemente en un intento de engañar a las herramientas de seguridad. Se evalúa que los actores de amenazas confiaron en una herramienta de inteligencia artificial (IA) para desarrollar la capa de ofuscación.

DeepLoad hace esfuerzos deliberados para integrarse con la actividad habitual de Windows y pasar desapercibido. Esto incluye ocultar la carga útil dentro de un ejecutable llamado «LockAppHost.exe», un proceso legítimo de Windows que administra la pantalla de bloqueo.

Además, el malware oculta sus propias huellas al desactivar el historial de comandos de PowerShell e invocar directamente las funciones principales nativas de Windows en lugar de depender de los comandos integrados de PowerShell para iniciar procesos y modificar la memoria. Al hacerlo, evita los ganchos de monitoreo comunes que controlan la actividad basada en PowerShell.

«Para evadir la detección basada en archivos, DeepLoad genera un componente secundario sobre la marcha utilizando la característica incorporada de PowerShell Add-Type, que compila y ejecuta código escrito en C#», dijo ReliaQuest. «Esto produce un archivo temporal de biblioteca de vínculos dinámicos (DLL) que se coloca en el directorio Temp del usuario».

Esto ofrece una manera para que el malware eluda las detecciones basadas en nombres de archivos, ya que la DLL se compila cada vez que se ejecuta y se escribe con un nombre de archivo aleatorio.

Otra táctica de evasión de defensa notable adoptada por DeepLoad es el uso de inyección de llamada a procedimiento asincrónico (APC) para ejecutar la carga útil principal dentro de un proceso confiable de Windows sin una carga útil decodificada escrita en el disco después de iniciar el proceso de destino en un estado suspendido, escribir shellcode en su memoria y luego reanudar la ejecución del proceso.

DeepLoad está diseñado para facilitar el robo de credenciales extrayendo las contraseñas del navegador del host. También elimina una extensión de navegador maliciosa que intercepta las credenciales a medida que se ingresan en las páginas de inicio de sesión y persiste en las sesiones de los usuarios a menos que se elimine explícitamente.

Una característica más peligrosa del malware es su capacidad de detectar automáticamente cuando se conectan dispositivos de medios extraíbles, como unidades USB, y copiar los archivos con malware usando nombres como «ChromeSetup.lnk», «Firefox Installer.lnk» y «AnyDesk.lnk» para desencadenar la infección una vez que se hace doble clic.

«DeepLoad utilizó el Instrumental de administración de Windows (WMI) para reinfectar un host ‘limpio’ tres días después sin acción del usuario ni interacción del atacante», explicó ReliaQuest. «WMI cumplió dos propósitos: rompió las cadenas de procesos padre-hijo para las cuales la mayoría de las reglas de detección están diseñadas para detectar, y creó una suscripción de evento WMI que silenciosamente volvió a ejecutar el ataque más tarde».

Al parecer, el objetivo es implementar malware multipropósito que pueda realizar acciones maliciosas a lo largo de la cadena de ciberataque y eludir la detección mediante controles de seguridad al evitar escribir artefactos en el disco, mezclarse con los procesos de Windows y propagarse rápidamente a otras máquinas.

La divulgación viene como G DATA detallado otro cargador de malware denominado Kiss Loader que se distribuye a través de archivos de acceso directo a Internet (URL) de Windows adjuntos a correos electrónicos de phishing, que luego se conecta a un recurso WebDAV remoto alojado en un dominio TryCloudflare para ofrecer un acceso directo secundario que se hace pasar por un documento PDF.

Una vez ejecutado, el acceso directo inicia un script WSH responsable de ejecutar un componente JavaScript, que procede a recuperar y ejecutar un script por lotes que muestra un PDF señuelo, configura la persistencia en la carpeta Inicio y descarga el Kiss Loader basado en Python. En la etapa final, el cargador descifra y ejecuta Venom RAT, una variante de AsyncRAT, usando inyección APC.

Actualmente no se sabe qué tan extendidos están los ataques que implementan Kiss Loader y si se ofrece bajo un modelo de malware como servicio (MaaS). Dicho esto, el actor de amenazas detrás del cargador afirma ser de Malawi.