Cómo Mesh CSMA revela y rompe rutas de ataque hacia las joyas de la corona – CYBERDEFENSA.MX

A los equipos de seguridad de hoy no les faltan herramientas ni datos. Están abrumados por ambos.

Sin embargo, dentro de los terabytes de alertas, exposiciones y configuraciones erróneas, los equipos de seguridad todavía tienen dificultades para comprender el contexto:

P: ¿Qué exposiciones, configuraciones erróneas y vulnerabilidades se encadenan para crear rutas de ataque viables hacia las joyas de la corona?

Incluso los equipos de seguridad más maduros no pueden responder tan fácilmente.

El problema no son las herramientas. Es que las herramientas no se comunican entre sí.

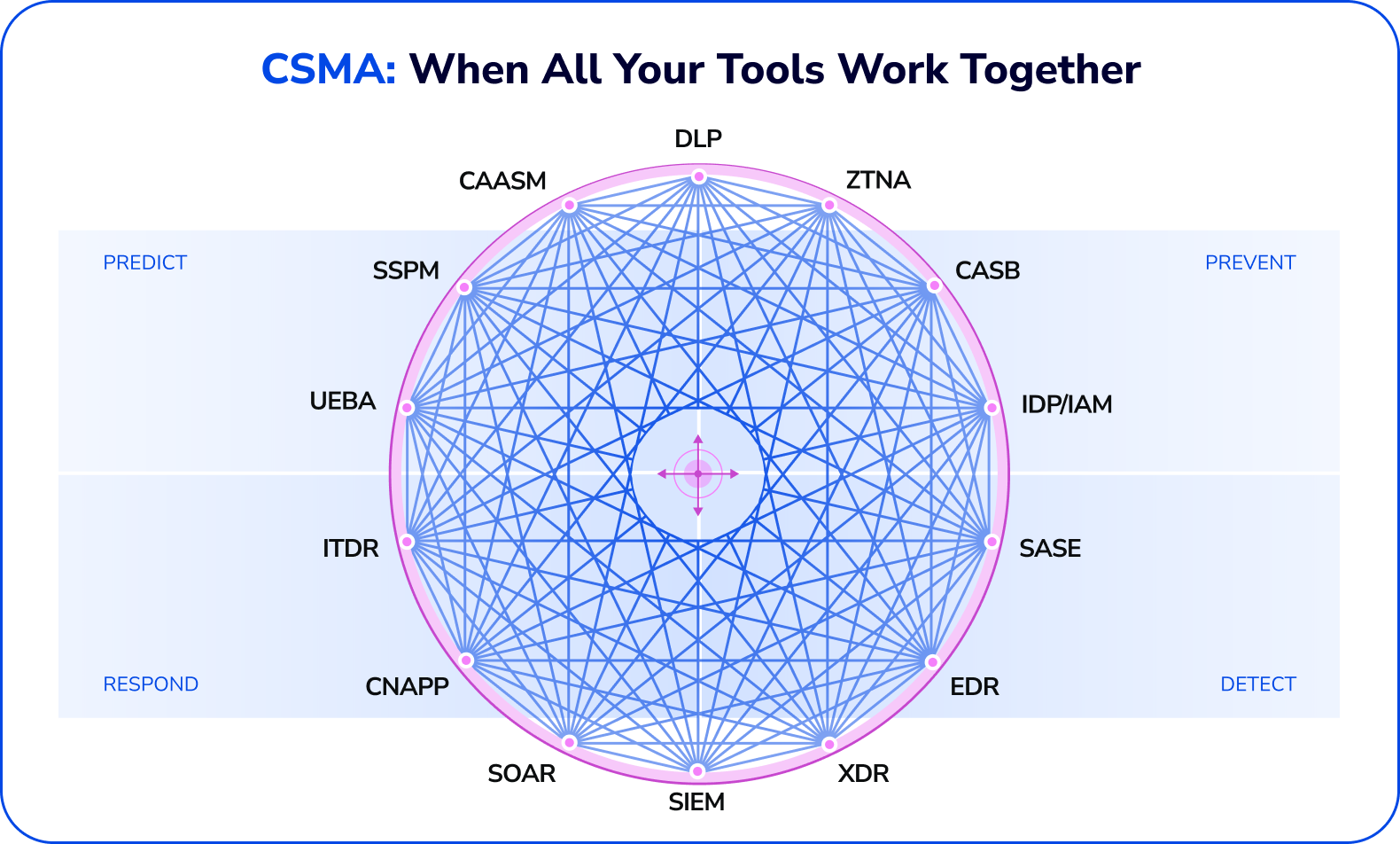

Este es precisamente el problema para el que se diseñó el marco Cybersecurity Mesh Architecture (CSMA) de Gartner, y es lo que Seguridad de malla ha puesto en funcionamiento la primera plataforma CSMA especialmente diseñada del mundo.

En este artículo, veremos qué es CSMA y cómo funciona Mesh CSMA:

- Descubre rutas de ataque hacia las joyas de la corona.

- Prioridades basadas en amenazas activas

- Elimina sistemáticamente las rutas de ataque.

¿Qué es CSMA y por qué es importante ahora?

Antes de sumergirnos en la plataforma, aclaremos qué es CSMA.

CSMAtal como lo define Gartner, es una capa de seguridad distribuida y componible que conecta su pila existente, brindándole la unificación del contexto de una plataforma sobre sus mejores herramientas. Con CSMA, el riesgo se puede entender de manera integral y no en silos.

El problema: las herramientas aisladas pierden la historia del ataque

Todos hemos visto hallazgos como estos en paneles separados:

- Un desarrollador ha instalado un asistente de codificación de IA de aspecto legítimo de VS Code Marketplace

- Esa extensión ha sido marcada como potencialmente troyanizada, pero la alerta se encuentra en una herramienta, desconectada de cualquier otra cosa.

- La estación de trabajo del desarrollador tiene largos tiempos de espera de sesión y no se aplica ninguna política de aislamiento de dispositivos.

- Las credenciales del desarrollador tienen amplio acceso a una cuenta de producción de AWS.

- Esa cuenta de AWS tiene acceso directo y sin restricciones a una base de datos RDS de producción que almacena la PII del cliente.

De forma aislada, cada señal parece manejable: un indicador de política de mercado aquí, una configuración incorrecta del tiempo de espera de sesión allí. Los equipos de seguridad los ven, los registran y les quitan prioridad. Ninguno de ellos parece P1 por sí solo.

Pero unidos, cuentan una historia muy diferente: una ruta de ataque clara y de múltiples saltos desde la estación de trabajo de un desarrollador directamente a los datos más confidenciales de sus clientes. No se ha producido ninguna brecha, pero el camino está abierto, es viable y está a la espera.

Si se añade inteligencia sobre amenazas, el riesgo se vuelve aún más difícil de ignorar: los actores de amenazas se dirigen activamente a los entornos de desarrollo y a los puntos de entrada de la cadena de suministro como su punto de apoyo preferido en la infraestructura de producción. ¿Encadenó sus herramientas marcadas por separado? Se corresponde casi exactamente con su libro de jugadas.

|

| Exposición a amenazas en vivo en malla |

Esta es una exposición a una amenaza viva. No es una brecha, sino una ruta explotable que existe en su entorno en este momento, invisible porque ninguna herramienta puede verla toda a la vez.

Eso es exactamente para lo que se creó Mesh CSMA. Al unificar el contexto en toda su pila, Mesh muestra estas rutas de ataque entre dominios antes de que sean explotadas, para que su equipo pueda romper la cadena antes de que un atacante la recorra.

Cómo funciona CSMA en malla

Mesh CSMA convierte señales fragmentadas en historias de amenazas significativas entre dominios. Para que los equipos de seguridad puedan centrarse en lo que importa.

Así es como funciona Mesh.

Paso 1: Conéctese: sin agentes, sin quitar y reemplazar

Mesh comienza integrándose con su pila existente: todas las herramientas, lagos de datos e infraestructura. (¿Con qué se integra Mesh? Ver Más de 150 integraciones aquí.

|

| Integraciones de malla |

Paso 2: Ver – The Mesh Context Graph™

A continuación, Mesh descubre automáticamente su Joyas de la Corona: bases de datos de producción, repositorios de datos de clientes, sistemas financieros, infraestructura de firma de código y ancla todo el modelo de riesgo en torno a ellos.

Este es el principio fundamental que hace que Mesh sea diferente: el riesgo se entiende en relación con lo que realmente importa para el negocio, no en relación con las alertas más ruidosas.

A partir de ahí, Mesh construye el Gráfico de contexto de malla™ – un gráfico centrado en la identidad y que se actualiza continuamente de cada entidad en su entorno: usuarios, máquinas, cargas de trabajo, servicios, almacenes de datos y las relaciones entre ellos.

A diferencia de los inventarios de activos, que le indican lo que existe, Mesh Context Graph™ le informa como todo se conecta. Mapea rutas de acceso, relaciones de confianza, cadenas de derechos y exposición de la red en un único modelo unificado, todo rastreado hasta sus Joyas de la Corona.

|

| Gráfico de contexto de malla |

Paso 3: Evaluar: descubrimiento de rutas de ataque viables

Aquí es donde Mesh se diferencia de las herramientas tradicionales de gestión de exposición.

Las plataformas CTEM y los escáneres de vulnerabilidades muestran CVE y configuraciones erróneas. Pero una vulnerabilidad CVSS 9.8 en un activo aislado con acceso a Internet sin acceso a nada sensible es un riesgo muy diferente a una mala configuración de CVSS 5.5 en una cuenta de servicio que tiene acceso directo a su base de datos de producción. Mesh entiende la diferencia.

La plataforma correlaciona los hallazgos entre dominios (configuraciones erróneas de la postura en la nube, extralimitación de los derechos de identidad, puntos ciegos de detección, vulnerabilidades sin parches) y los rastrea en el gráfico de contexto para determinar qué combinaciones crean cadenas de ataques viables de múltiples saltos hacia Crown Jewels. Luego, prioriza basándose en inteligencia sobre amenazas en vivo.

El resultado: una lista clasificada y procesable de rutas completas de ataque entre dominios, cada una de las cuales muestra:

- Punto de entrada: cómo un atacante obtendría acceso inicial

- Cadena de pivote: cada salto intermedio a través del entorno

- Objetivo: a qué joya de la corona se puede acceder

- ¿Por qué es viable?: las configuraciones erróneas específicas, las rutas de acceso o las brechas de detección que lo permiten

- Contexto de amenaza: si actores de amenazas activos conocidos están explotando esto actualmente

|

| Exposiciones de la joya de la corona de malla |

Con Mesh, puede hacer clic en cada exposición a amenazas en vivo y visualizar la ruta de ataque, convirtiendo señales aisladas en una hoja de ruta significativa para la solución de riesgos.

|

| Visualización de la ruta de ataque de malla |

Paso 4: Eliminar – Rompiendo la cadena

Descubrir rutas de ataque es solo la mitad del valor. La malla los cierra.

Para cada ruta de ataque identificada, Mesh genera acciones de remediación específicas y priorizadas asignadas a las herramientas existentes que ya están en su pila. En lugar de una guía genérica como «parchear este CVE», Mesh le indica: revocar este enlace de rol específico, aplicar MFA en esta cuenta de servicio, actualizar esta política CSPM, aislar esta carga de trabajo.

Fundamentalmente, Mesh organiza la corrección en todos los dominios: una única ruta de ataque puede requerir una solución en su herramienta CSPM, un cambio en su plataforma IGA y una actualización de políticas en su solución ZTNA. Mesh coordina esas acciones sin obligar a su equipo a cambiar manualmente de contexto entre consolas.

Paso 5: Defender: validación continua y cobertura de brechas de detección

La malla no se limita a la postura. También valida continuamente su capa de detección, identificando puntos ciegos donde las técnicas de ataque tendrían éxito pero no generarían alertas.

Esto cierra el círculo entre prevención y detección. Los equipos de seguridad pueden ver no sólo donde pueden ir los atacantes pero donde pasarían desapercibidos si lo intentaran. Las brechas de detección surgen junto con las brechas de postura dentro del mismo modelo de riesgo unificado, lo que permite una priorización que refleja el verdadero riesgo comercial.

Mesh reevalúa continuamente el entorno a medida que cambia la infraestructura, se incorporan nuevas herramientas y se actualiza la inteligencia sobre amenazas. El mapa de ruta de ataque nunca es una instantánea de un momento determinado: es un modelo en vivo.

|

| Cronología de la investigación automática de malla |

¿Qué lo diferencia de SIEM, XDR o CTEM?

SIEM y XDR detectar amenazas después de que se generan las señales. Se basan en eventos que ya sucedieron y requieren ajustes importantes para reducir los falsos positivos. No modelan rutas de ataque de manera proactiva.

Plataformas CTEM priorizan las vulnerabilidades en función de las puntuaciones de explotabilidad, pero la mayoría opera dentro de un único dominio (nube, punto final, identidad) y luchan por modelar cómo se encadenan los riesgos de diferentes dominios.

Grandes proveedores de plataformas lograr la unificación del contexto, pero a costa de la dependencia de un proveedor y el reemplazo forzoso de herramientas especializadas.

Mesh adopta un enfoque diferente. Alineándose precisamente con lo que Gartner imaginó para CSMA, Mesh unifica el contexto en todas las herramientas, lagos de datos e infraestructura existentes, lo que permite la eliminación continua de la exposición sin necesidad de extraer nada.

¿Para quién está diseñado Mesh?

Mesh CSMA está diseñado para equipos de seguridad que ya han invertido en las mejores herramientas y ahora están lidiando con las consecuencias de la seguridad fragmentada:

- Docenas de paneles, contexto cero

- Datos de seguridad inconexos, que generan ruido en lugar de información

- Correlación manual, conectando los puntos entre herramientas.

La plataforma cerró recientemente una Serie A de 12 millones de dólares liderada por Lobby Capital con la participación de Bright Pixel Capital y S1 (SentinelOne) Ventures.

Su próximo paso: obtenga más información sobre Mesh CSMA

Las herramientas de seguridad muestran riesgos aislados. Mesh muestra rutas de ataque hacia las Joyas de la Corona y las elimina.

¿Quiere ver exposiciones a amenazas en vivo en su entorno? Prueba Mesh gratis durante 7 días.

O regístrese para el seminario web en vivo: ¿Quién puede alcanzar las joyas de su corona? Modelado de rutas de ataque con Mesh CSMA para ver a Mesh identificar rutas de ataque reales en vivo.