¿Pasajero escondido? Cómo Taboola enruta las sesiones bancarias registradas a Temu – CYBERDEFENSA.MX

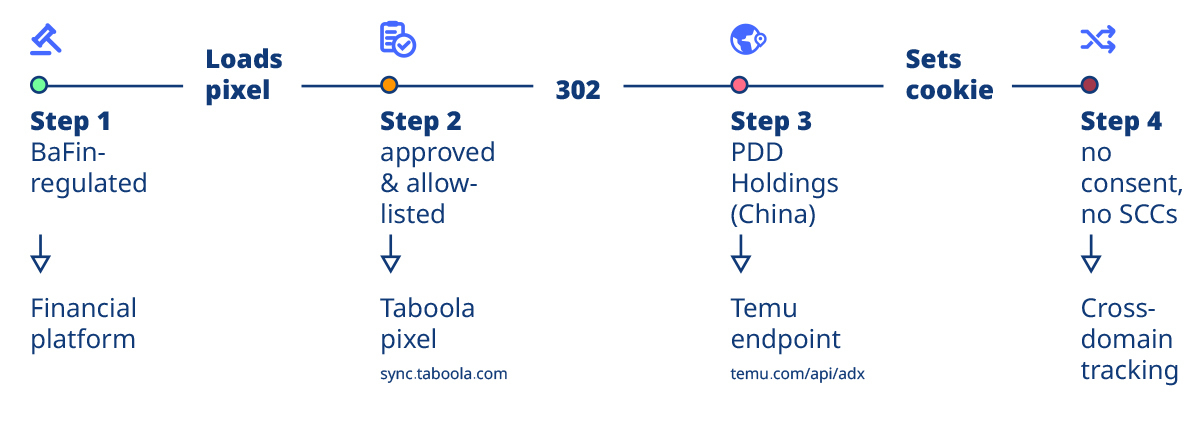

Un banco aprobó un píxel Taboola. Ese píxel redirigió silenciosamente a los usuarios que iniciaron sesión a un punto final de seguimiento de Temu. Esto ocurrió sin el conocimiento del banco, sin el consentimiento del usuario y sin que un solo control de seguridad registrara una infracción.

Lea el desglose técnico completo en el Resumen de inteligencia de seguridad. Descargar ahora →

Lea el desglose técnico completo en el Resumen de inteligencia de seguridad. Descargar ahora →

El punto ciego del «sesgo del primer salto»

La mayoría de las pilas de seguridad, incluidos WAF, analizadores estáticos y CSP estándar, comparten un modo de falla común: evalúan la origen declarado de un guión, no del destino de tiempo de ejecución de su cadena de solicitudes.

Si sync.taboola.com está en la lista permitida de su Política de seguridad de contenido (CSP), el navegador considera que la solicitud es legítima. Sin embargo, no revalida contra el destino terminal de un redirección 302. Cuando el navegador llega a temu.com, ha heredado la confianza otorgada a Taboola.

El rastro forense

Durante una auditoría realizada en febrero de 2026 de una plataforma financiera europea, Reflectiz identificó la siguiente cadena de redireccionamiento que se ejecuta en páginas de cuentas en las que se ha iniciado sesión:

- Solicitud inicial: Una solicitud GET a https://sync.taboola.com/sg/temurtbnative-network/1/rtb/.

- La redirección: El servidor respondió con un 302 encontradoredirigiendo el navegador a https://www.temu.com/api/adx/cm/pixel-taboola?….

- La carga útil: La redirección incluía el encabezado crítico Access-Control-Allow-Credentials: true.

Este encabezado indica específicamente al navegador que incluya cookies en la solicitud de origen cruzado al dominio de Temu. Este es el mecanismo mediante el cual Temu puede leer o escribir identificadores de seguimiento en un navegador que ahora sabe que visitó una sesión bancaria autenticada.

Por qué las herramientas convencionales no lo lograron

«`html

| Herramienta | Por qué falla |

| WAF | Inspecciona únicamente el tráfico entrante; pierde las redirecciones salientes del lado del navegador. |

| Análisis estático | Ve el código Taboola en el código fuente pero no puede predecir los destinos 302 en tiempo de ejecución. |

| Listas permitidas de CSP | La confianza es transitiva; el navegador sigue la cadena de redireccionamiento automáticamente una vez que se aprueba el primer salto. |

«`

Las consecuencias regulatorias

Para las entidades reguladas, la ausencia de robo directo de credenciales no limita la exposición al cumplimiento. Nunca se informó a los usuarios que el comportamiento de su sesión bancaria estaría asociado con un perfil de seguimiento de PDD Holdings, una falla de transparencia según el art. 13. El enrutamiento en sí involucra infraestructura en un país no adecuado, y sin Cláusulas Contractuales Estándar que cubran esta relación específica de cuarto partido, la transferencia no está respaldada por el Capítulo V del RGPD. «No sabíamos que el píxel hacía eso» no es una defensa disponible para un controlador de datos según el art. 24.

La exposición al PCI DSS agrava esto. Una cadena de redireccionamiento que termina en un dominio de terceros no previsto queda fuera del alcance de cualquier revisión que evalúe sólo al proveedor principal, que es precisamente lo que Requerido 6.4.3 fue escrito para cerrar.

Inspeccionar el tiempo de ejecución, no sólo las declaraciones

En este momento, la misma configuración de píxeles de Taboola se ejecuta en miles de sitios web. La pregunta no es si se están produciendo cadenas de redireccionamiento como ésta. Ellos son. La pregunta es si su pila de seguridad puede ver más allá del primer salto, o si se detiene en el dominio que usted aprobó y da por terminado.

Para equipos de seguridad: inspeccionar el comportamiento del tiempo de ejecución, no solo las listas de proveedores declaradas.

Para equipos legales y de privacidad: Las cadenas de seguimiento a nivel del navegador en páginas autenticadas garantizan el mismo rigor que las integraciones de backend.

La amenaza entró por la puerta grande. Su CSP lo dejó entrar.

El registro completo de evidencia técnica se encuentra en el Security Intelligence Brief. Descárgalo aquí →

El registro completo de evidencia técnica se encuentra en el Security Intelligence Brief. Descárgalo aquí →