Wyden advierte al jefe del Seguro Social: la base de datos de votantes de Trump es una «descarada supresión de votantes»

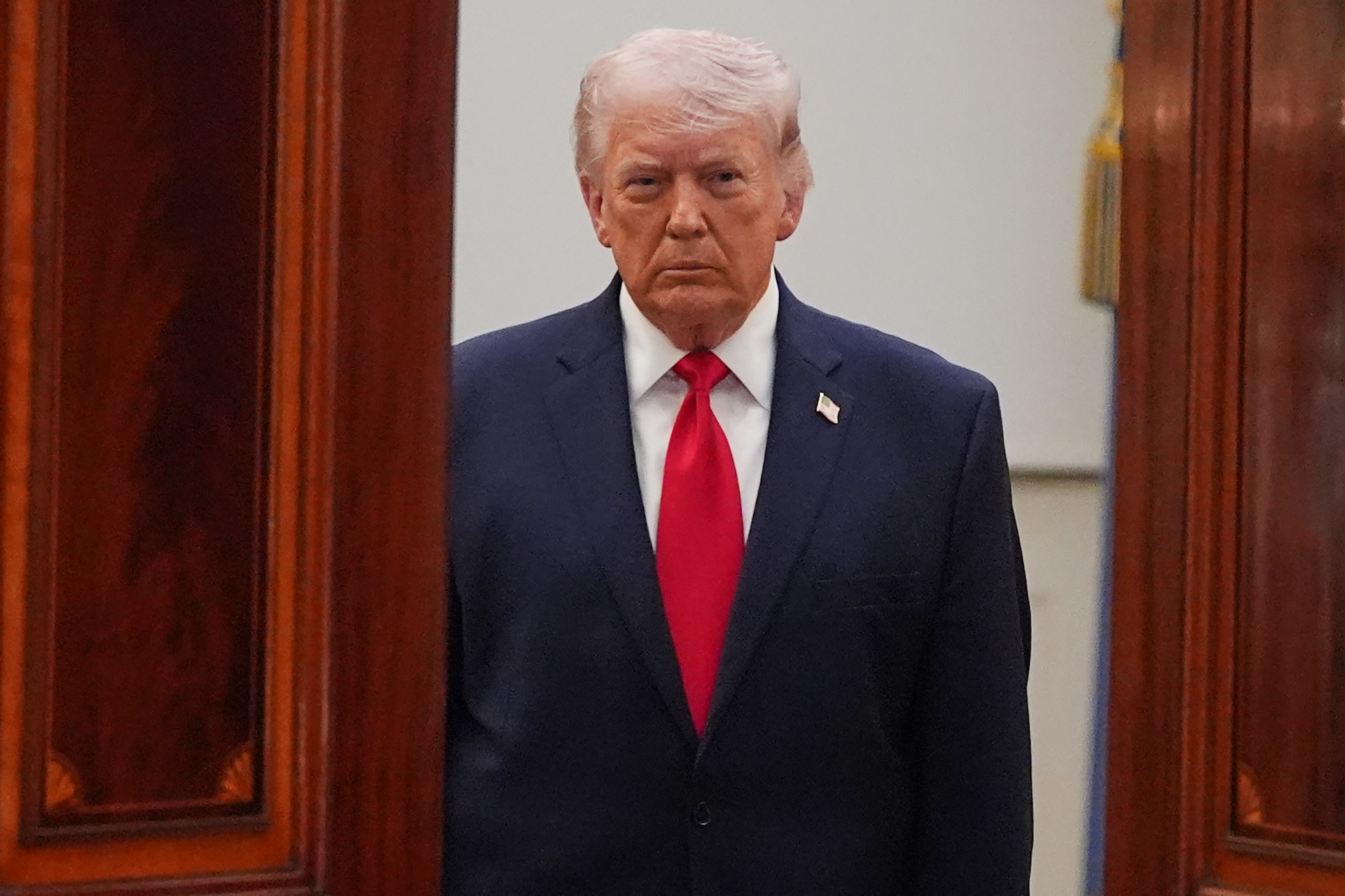

El senador Ron Wyden, demócrata por Oregón, advirtió al jefe de la Administración de la Seguridad Social, Frank Bisignano, que cualquier seguimiento de la orden ejecutiva del presidente Donald Trump que crea una nueva base de datos de votantes estadounidenses utilizando datos de la agencia sería visto por los demócratas como una elección consciente por parte de los funcionarios de la SSA de participar en una “descarada supresión de votantes”.

«Facilitar la directiva de Donald Trump de crear una base de datos de votantes defectuosa sería participar voluntariamente en una flagrante supresión de votantes antes de las consiguientes elecciones de mitad de período», escribió Wyden, el principal demócrata en el Comité de Finanzas del Senado, en un carta a Bisignano enviado el viernes.

El orden ejecutivaemitido el 31 de marzo, ordena al secretario de Seguridad Nacional, al director de los Servicios de Inmigración y Ciudadanía de EE.UU. y al comisionado de la Administración de la Seguridad Social que recopilen listas de votantes estadounidenses para cada estado, incluido su supuesto estatus de ciudadanía.

Para construir las listas, las agencias se basarían en la controvertida base de datos de Verificación Sistemática de Derechos de Extranjeros que el DHS ha estado construyendo bajo la administración Trump, así como en los registros federales de ciudadanía y naturalización del Seguro Social y.

Esas listas luego se transmitirían a los estados, la mayoría de los cuales ya han rechazado esfuerzos anteriores de la administración Trump para recopilar datos de votantes o dictar listas de registro de votantes. Otra sección de la orden ordenaría al director general de correos que desarrollara una lista similar, estado por estado, de votantes elegibles para votar por correo.

“La clara intención de esta orden ejecutiva es socavar el voto por correo y privar de sus derechos a los votantes elegibles”, escribió Wyden. «La SSA tiene el deber de garantizar que sus datos no se utilicen indebidamente como parte de este esfuerzo».

Wyden se hizo eco de numerosos funcionarios estatales y expertos electorales al calificar la orden ejecutiva de la administración Trump como una usurpación inconstitucional por parte del poder ejecutivo de las autoridades electorales que la Constitución de los Estados Unidos define claramente para el Congreso y los estados.

La orden ejecutiva de la Casa Blanca ya ha sido impugnada en demandas de funcionarios estatales y defensores del derecho al voto, y una orden ejecutiva anterior, menos ambiciosa, emitida el año pasado que intentaba hacer valer autoridades similares del poder ejecutivo fue revocada en gran medida por los tribunales estadounidenses.

La misiva de Wyden esencialmente le pide a Bisignano que considere si seguir la orden de la administración Trump entraría en conflicto con su responsabilidad de salvaguardar los registros del Seguro Social bajo leyes como la Ley de Privacidad y la Ley del Seguro Social.

Pregunta cómo se asegurará la agencia de no privar de sus derechos a los votantes y si solicitó permiso a los ciudadanos para utilizar sus datos del Seguro Social para una lista de elecciones federales, y señala que las propias regulaciones de la agencia limitan el intercambio de datos del Seguro Social al «uso rutinario para determinar la elegibilidad o la cantidad de beneficios en un programa de salud o mantenimiento de ingresos».

Ampliar el papel de la agencia a las elecciones -un área en la que no tiene antecedentes ni experiencia- estaría en conflicto directo con esas reglas.

«En pocas palabras, compartir los datos personales de los estadounidenses con el DHS para crear una lista de 'ciudadanía estatal' no cumple con este estándar», escribió Wyden.