La tan esperada estrategia cibernética de Trump ha llegado

El presidente Donald Trump dio a conocer el viernes la estrategia cibernética de su administración, promoviendo operaciones ofensivas en el ciberespacio, asegurando las redes federales y la infraestructura crítica, simplificando las regulaciones, aprovechando las tecnologías emergentes y fortaleciendo la fuerza laboral de ciberseguridad.

Trump también firmó un orden ejecutiva Viernes ordenando a las agencias que tomen medidas para combatir el cibercrimen y el fraude.

Un poco más de la mitad de las cinco páginas de texto de estrategia del documento tan esperado es el preámbulo, y dos de sus siete páginas son título y final. Los funcionarios de la administración han dicho que la estrategia es deliberadamente de alto nivel y la Casa Blanca prometió una orientación más detallada en el futuro.

La estrategia «requiere una coordinación sin precedentes entre el gobierno y el sector privado para invertir en las mejores tecnologías y continuar con la innovación de clase mundial, y aprovechar al máximo las capacidades cibernéticas de Estados Unidos para misiones tanto ofensivas como defensivas», dijo la Casa Blanca en una declaración acompañando su lanzamiento.

Cada uno de los seis “pilares” de la estrategia ofrece algunas recetas.

“Dar forma al comportamiento del adversario” exige utilizar las capacidades ofensivas y defensivas del gobierno estadounidense en el ciberespacio, así como incentivar al sector privado para que interrumpa las redes del adversario.

También dice que Trump “contrarrestará la propagación del estado de vigilancia y las tecnologías autoritarias que monitorean y reprimen a los ciudadanos”, aun cuando los críticos de la administración argumentan que su administración ha fomentado la vigilancia y la represión contra los ciudadanos estadounidenses.

El pilar más corto, “promover una regulación con sentido común”, denuncia reglas que son sólo “listas de verificación costosas”. La administración Biden amplió las regulaciones cibernéticas, lo que provocó cierta resistencia en la industria. Pero el pilar de Trump sí habla de abordar la responsabilidad, un punto de énfasis también para la administración anterior.

“Modernizar y proteger las redes federales” habla de utilizar conceptos y tecnologías como la criptografía poscuántica, la inteligencia artificial, la confianza cero y la reducción de las barreras para que los proveedores vendan tecnología al gobierno para cumplir esos objetivos.

Para “asegurar la infraestructura crítica”, la estrategia exige fortalecer no sólo a los propietarios y operadores sino también a la cadena de suministro, en parte centrándose en productos fabricados en Estados Unidos en lugar de productos fabricados por el adversario.

«Negaremos a nuestros adversarios el acceso inicial y, en caso de un incidente, debemos poder recuperarnos rápidamente», dice la estrategia. «Iluminaremos el papel de las autoridades estatales, locales, tribales y territoriales como complemento, no como sustituto, de nuestros esfuerzos nacionales de ciberseguridad». Algunos críticos de las acciones de ciberseguridad de la administración han sostenido que ha trasladado demasiado la carga a los gobiernos estatales y locales.

El uso de la IA constituye la mayor parte del pilar titulado “mantener la superioridad en tecnologías críticas y emergentes”, además de reflejar partes anteriores de la estrategia sobre los temas de criptografía cuántica y protección de la privacidad. Eso incluye la protección de los centros de datos, objeto de luchas localizadas en todo el país sobre su ubicación y costos de recursos.

El último pilar dice que Estados Unidos debe “desarrollar talento y capacidad”, después de un año en el que la administración recortó un número significativo de puestos cibernéticos en el gobierno federal. «Eliminaremos los obstáculos que impiden que la industria, la academia, el gobierno y el ejército alineen los incentivos y creen una fuerza laboral cibernética altamente calificada», afirma.

Llegaron algunas críticas positivas sobre la estrategia a pesar de la publicación del viernes por la tarde, tradicionalmente el momento de la semana en el que una administración busca publicar noticias que espera atraigan poca atención.

«A medida que surgen amenazas nuevas y más sofisticadas, Estados Unidos necesitaba una nueva estrategia cibernética nacional que capte la urgencia de este momento», dijo el presidente y director ejecutivo de USTelecom, Jonathan Spalter, en un comunicado de prensa. «La estrategia del Presidente reconoce correctamente que aprovechar la combinación única de innovación del sector privado con capacidad del sector público de Estados Unidos es la mejor disuasión».

Frank Cilluffo, Director del Instituto McCrary para la Seguridad Cibernética y de Infraestructura Crítica de la Universidad de Auburn, quedó impresionado por el enfoque en la disuasión: «Esta estrategia unificada que determina una dirección para las operaciones cibernéticas ofensivas y defensivas y la colaboración no podría ser más oportuna».

La Business Software Alliance aplaudió en particular el llamado a simplificar las regulaciones cibernéticas.

Varios proveedores cibernéticos tomaron nota de los pasajes sobre la IA. «Redireccionar recursos del papeleo a capacidades de seguridad impulsadas por IA es la única manera de seguir el ritmo de las amenazas modernas y de los adversarios que operan a gran velocidad», afirmó Bill Wright, jefe global de asuntos gubernamentales de Elastic. «Esta estrategia parece reconocer esa verdad fundamental».

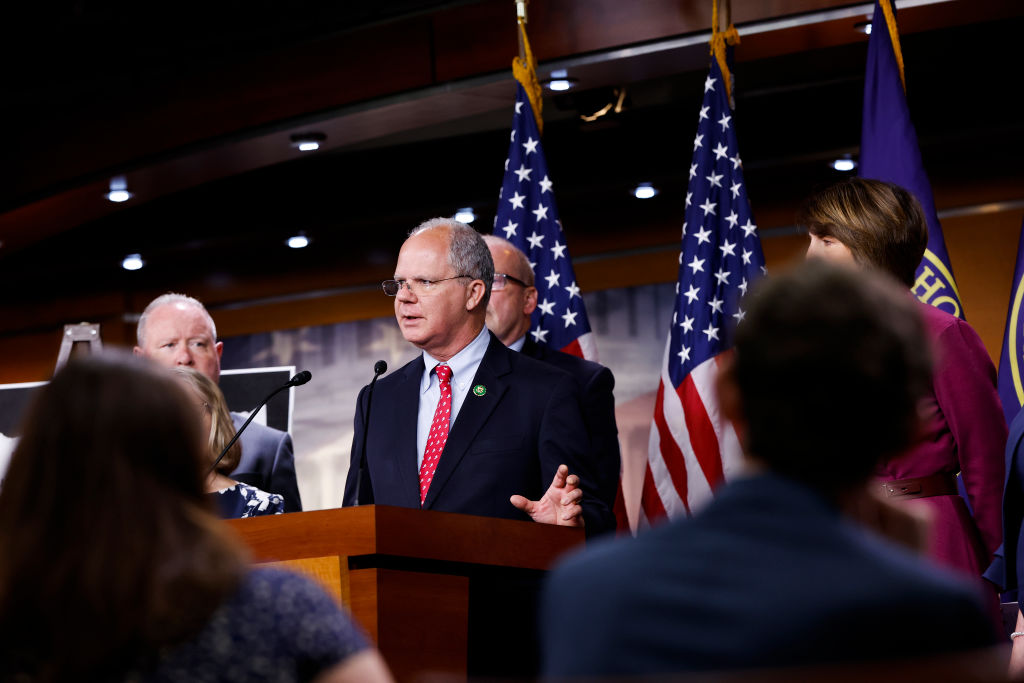

Sin embargo, no todas las críticas fueron halagadoras, incluida la del principal demócrata del Comité de Seguridad Nacional de la Cámara de Representantes, Bennie Thompson, quien dijo que el «bajo rendimiento» de la estrategia era lo único impresionante.

“La poca 'sustancia' que existe en este folleto es una mezcolanza de vagos tópicos, un largo catálogo de declaraciones de 'lo haremos' que pueden coincidir o no con el comportamiento actual de la Administración y, afortunadamente, una aparente extensión de algunas políticas de la era Biden», dijo. “Falta por completo incluso el plan más básico sobre cómo la Administración logrará cualquiera de sus objetivos de ciberseguridad, un objetivo posiblemente obstaculizado por la hemorragia de talento cibernético en todas las agencias federales desde que Trump asumió el cargo”.

La orden ejecutiva que Trump firmó el viernes, que la Casa Blanca no publicó, coincide con la publicación de la estrategia, pero hay poca superposición entre el tema; la estrategia hace una mención al ciberdelito.

La orden ordena al fiscal general que dé prioridad al enjuiciamiento de los delitos cibernéticos y el fraude, ordena a las agencias que revisen las herramientas que podrían utilizar para contrarrestar las organizaciones criminales internacionales y da al Departamento de Seguridad Nacional órdenes de marcha para mejorar la capacitación, además de otras medidas, según una hoja informativa.

«El presidente Trump está utilizando todas las herramientas disponibles para detener las redes criminales respaldadas por el extranjero que explotan a los estadounidenses vulnerables a través del fraude y la extorsión cibernéticos», afirma la hoja informativa.