El ataque de Stryker destaca la naturaleza nebulosa de la actividad cibernética iraní en medio del conflicto conjunto entre Estados Unidos e Israel

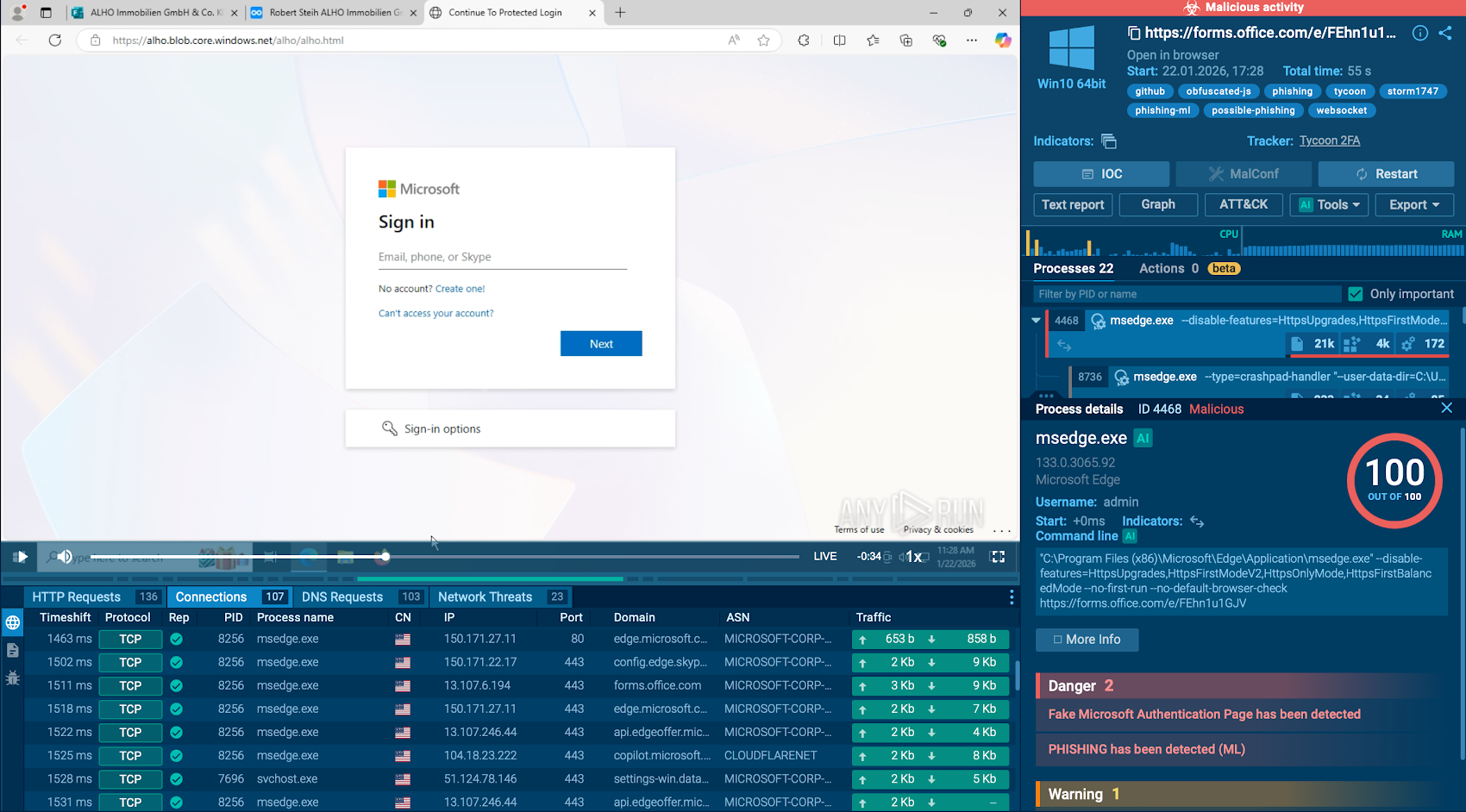

Un ciberataque que afirmó un grupo de hackers iraní se llevó a cabo contra el fabricante de dispositivos médicos Stryker podría marcar la primera acción cibernética significativa de Teherán desde el inicio del conflicto conjunto entre Estados Unidos e Israel.

Pero incluso eso puede haber sido un feliz accidente para los piratas informáticos iraníes en lo que ha sido un bajo nivel de actividad durante ese período de tiempo, con los atacantes obteniendo ganancias por casualidad y no a propósito.

Las empresas de ciberseguridad, los rastreadores de inteligencia de amenazas y los propietarios de infraestructuras críticas han estado luchando para separar el ruido sobre los ataques proclamados desde Irán y las advertencias y amenazas relacionadas con el conflicto, de lo que realmente está sucediendo y representa un peligro significativo.

“Todo el mundo está luchando en este momento”, dijo Alex Orleans, analista de amenazas de Irán desde hace mucho tiempo y jefe de inteligencia de amenazas de Sublime Security. Otros dijeron que la naturaleza incipiente del conflicto dificulta las evaluaciones.

«Lo que vemos es bastante difícil de cuantificar o caracterizar sobre si ha habido un aumento o una disminución», dijo Saher Naumaan, investigador senior de amenazas en Proofpoint. «Creo que como solo llevamos un par de semanas en el conflicto y la cadencia regular de los actores iraníes no es muy consistente, necesariamente no tenemos suficientes datos ni suficiente tiempo para juzgar realmente».

Signos de actividad

En los primeros días del conflicto, hubo indicios de que ataques fisicos sobre Irán podría haber obstaculizado los esfuerzos de represalia iraníes u otras actividades cibernéticas, ya que aquellos que llevarían a cabo ataques cibernéticos probablemente estaban «escondidos en búnkeres», dijo Orleans, y como Irán sufrió cortes de internet.

Sin embargo, en los últimos días, el ataque Stryker y otros indicadores sugieren que la actividad cibernética iraní podría estar calentándose.

«Durante varios días después del estallido del conflicto, se notó una disminución en la actividad de amenazas cibernéticas provenientes de Irán», dijo un grupo de centros de análisis e intercambio de información de la industria. advirtió el miércoles. «Sin embargo, hay señales de vida en las operaciones cibernéticas ofensivas iraníes».

El ataque de Stryker destaca tanto por el tamaño como por la ubicación del objetivo, un fabricante de dispositivos médicos con sede en Michigan con más de 25 mil millones de dólares en ingresos en 2025.

Pero tanto Orleans como Sergey Shykevich, gerente del grupo de inteligencia de amenazas en Check Point Research, dijeron que el ataque tiene las características de ser oportunista en lugar de uno deliberado y enfocado. El grupo que se atribuye el mérito del ataque, Handala, un equipo vinculado al Ministerio de Inteligencia, es más conocido por aprovechar las debilidades que encuentra en lugar de hacerlo. persiguiendo obstinadamente objetivos particulares.

En particular, Stryker también es la clase de vehículo militar utilizado por las fuerzas estadounidenses. Esa conexión militar, incluso si se confunde con el fabricante de dispositivos médicos, posiblemente podría explicar por qué la empresa era un objetivo.

Aún así, “fue un ataque de mucho mayor perfil de lo que esperábamos de Handala”, dijo Shykevich. «Desafortunadamente, se puede definir como un éxito relativamente grande para ellos».

Ha habido informes de otras actividades cibernéticas que podrían estar relacionadas con el conflicto. Albania dijo el sistema de correo electrónico de su parlamento había sido atacado, y los piratas informáticos iraníes se habían atribuido el mérito. Estaba el orientación de cámaras de infraestructura vinculada a Irán en países a los que Irán luego lanzó misiles. Polonia dijo que era mirando hacia si Irán estuvo detrás de un intento de ciberataque a una instalación de investigación nuclear.

Algunas de las afirmaciones no coinciden con la realidad. «Hay muchos grupos hacktivistas que son muy activos en Telegram, pero en realidad no tienen ningún éxito significativo», dijo Shykevich.

También hay otros acontecimientos relacionados con la cibernética en el conflicto, como el espionajela proliferación de desinformación impulsada por la inteligencia artificial y la posibilidad de que Rusia o China ayudando en el ciberespacio en nombre de Irán, incluso si algunos expertos dudan de la probabilidad de que esto último ocurra.

Aún no está claro qué tan efectivo ha sido todo esto. Stryker, por ejemplo, dijo el ataque afectó principalmente a sus redes internas, aunque había señales También podría estar afectando las comunicaciones en los hospitales.

Pero el daño podría no venir al caso. Orleans dijo que los ataques podrían ser de naturaleza psicológica, destinados a producir miedo en el extranjero y afirmar la posición de los piratas informáticos ante los líderes nacionales en Irán durante el conflicto.

Incluso la desfiguración de bajo nivel o los ataques distribuidos de denegación de servicio pueden influir.

“Llegar al trabajo y encontrar una bandera iraní en su estación de trabajo sería un poco desconcertante, porque le hacen saber que 'puedo extender la mano y tocarlo'”, dijo Sarah Cleveland, directora senior de estrategia federal en ExtraHop y ex oficial cibernética de la Fuerza Aérea de EE. UU.

Posibles impactos posteriores

Si bien se la conoce principalmente como una empresa de suministros médicos, Stryker ha recibido contratos importantes con el ejército para equipos hospitalarios y suministros quirúrgicos, por ejemplo. No está claro si los piratas informáticos pretendían utilizar la conexión militar de Stryker para explotar los sistemas gubernamentales.

El Pentágono tiene advertido durante mucho tiempo de ciberataques cada vez mayores y complejos contra la base industrial de defensa, una vasta red de empresas -con niveles dispares de ciberseguridad- de las que depende el ejército para obtener desde armamento avanzado hasta camillas básicas. El DIB es a menudo visto por los adversarios como puerta trasera a los sistemas militares.

Si bien no abordó directamente el hackeo de Stryker, el principal asesor cibernético del Ejército, Brandon Pugh, describió algunos de los desafíos que enfrenta el DIB y la parte del servicio al tratar de protegerlo durante un seminario web el jueves en respuesta a una pregunta sobre el tema.

Dijo que los adversarios, «con razón o sin ella», ven a las empresas «como una extensión del ejército» y creen que un ataque a la industria privada tendría un impacto secundario en las fuerzas armadas.

«Algunas son empresas multinacionales muy grandes y sofisticadas», dijo, señalando que las necesidades de seguridad en todo el DIB no son universales. «Otras son empresas muy pequeñas que tienen suerte de tener un director de TI, y mucho menos un equipo cibernético sofisticado, y creo que ahí es donde es realmente importante apoyarse».

Pugh dijo que agencias de todo el gobierno federal han estado trabajando con el DIB para aumentar su resistencia a los ataques, y que el esfuerzo cibernético del Ejército enfatiza afianzar la ciberseguridad desde el comienzo del proceso de adquisición.

«Lo cibernético no puede ser una ocurrencia tardía, no digo que lo sea», añadió Pugh. “Yo diría que el Ejército hace un gran trabajo aquí, pero asegurándose de que nunca se olvide y siempre se lo considere de esa manera”.

Matt Tait, director ejecutivo y presidente de MANTECH, dijo en respuesta a una pregunta sobre el ataque Stryker y las protecciones DIB que defenderse contra tales incidentes incluye aprovechar los acuerdos y el acceso gubernamentales, como con la NSA, y compartir información rápidamente después de un ataque.

«Para mí, se trata de compartir información en tiempo real», dijo. “Cuando te atacan, necesitas compartir información en tiempo real para poder compartir esa información con el resto de la industria, así como con el gobierno, porque ellos pueden compartir esa información entre” entidades federales de ciberseguridad.

«Si quieres realizar un trabajo tecnológico centrado en una misión, este es el mundo en el que tienes que vivir y deberías compartir esta información en tiempo real», añadió. «24 horas después, 48 horas después, llamo a esa ambulancia que me persigue. Eso es demasiado posterior al hecho desde una perspectiva cibernética».