Tres soluciones al proceso SOC que desbloquean la productividad de nivel 1 – CYBERDEFENSA.MX

¿Qué es lo que realmente está frenando el Nivel 1: la amenaza misma o el proceso que la rodea? En muchos SOC, los mayores retrasos no se deben únicamente a la amenaza. Provienen de flujos de trabajo fragmentados, pasos de clasificación manual y visibilidad limitada al principio de la investigación. Corregir esas brechas en los procesos puede ayudar al Nivel 1 a avanzar más rápido, reducir escalaciones innecesarias y mejorar la forma en que todo el SOC responde bajo presión.

Aquí hay tres correcciones de procesos que pueden ayudar a desbloquear un rendimiento de Nivel 1 más sólido.

Proceso #1: Reemplazar el cambio de herramientas con un flujo de trabajo de investigación multiplataforma

El problema: El nivel 1 a menudo pierde tiempo moviéndose entre diferentes herramientas, interfaces y procesos para investigar actividades sospechosas en todos los sistemas operativos. Lo que comienza como una alerta puede convertirse rápidamente en un flujo de trabajo fragmentado.

Por qué perjudica la productividad: El cambio constante de herramientas ralentiza la clasificación, interrumpe el enfoque de la investigación y dificulta la creación de una imagen clara de lo que está sucediendo. También aumenta la posibilidad de perder el contexto, especialmente cuando la actividad sospechosa involucra más de un entorno o no encaja perfectamente en un proceso de Windows.

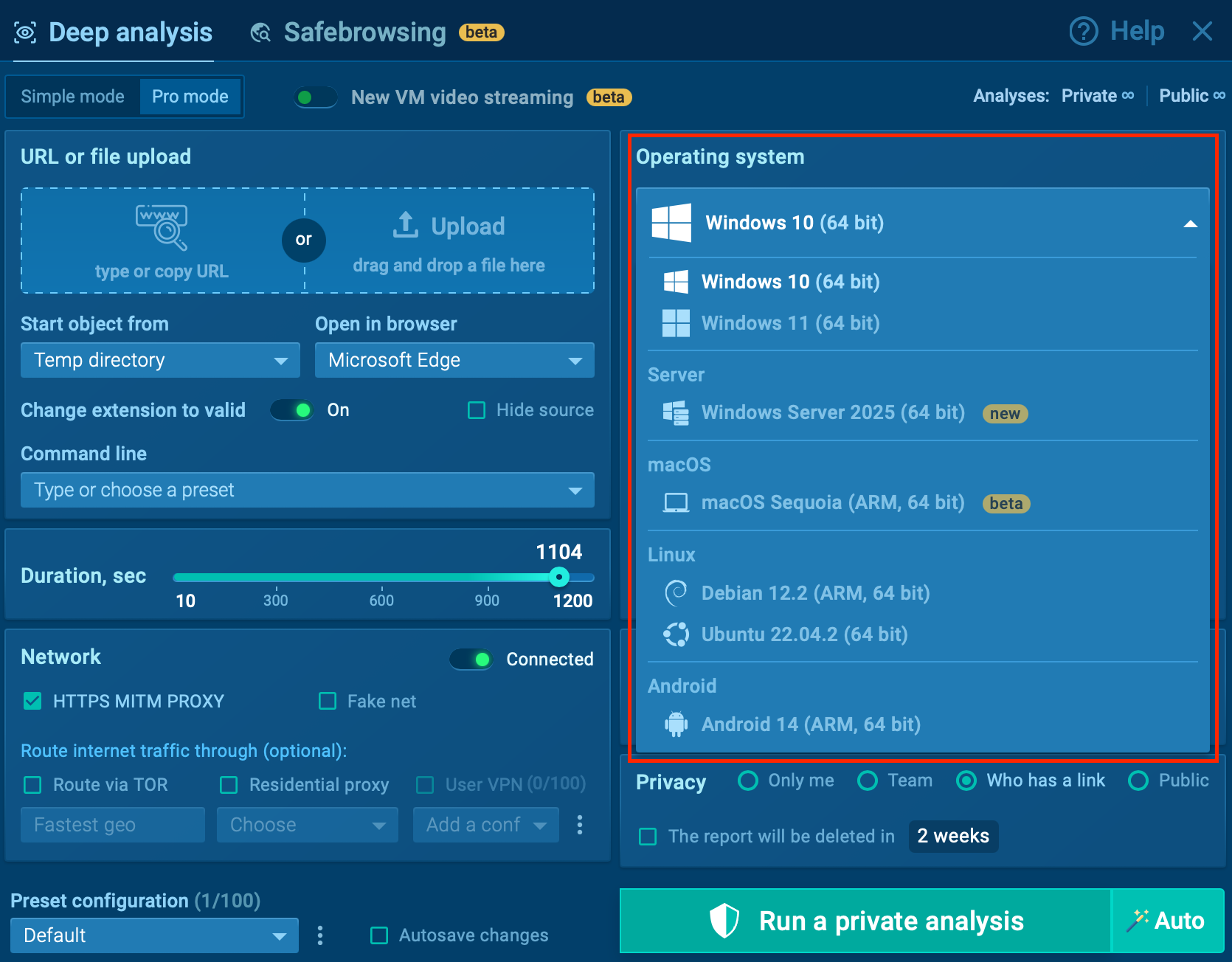

La solución: Reemplace los pasos de investigación fragmentados con un flujo de trabajo unificado para el análisis de URL y archivos sospechosos en todos los sistemas operativos. En lugar de enviar al Nivel 1 a través de herramientas y procesos separados para cada entorno, bríndeles un lugar para observar el comportamiento, recopilar evidencia y tomar decisiones. Esto reduce la fricción en la clasificación diaria y mantiene las investigaciones consistentes en Windows, macOS, Linux y Android.

|

| Sandbox de ANY.RUN que admite 4 sistemas operativos principales |

Esto es aún más importante a medida que macOS se convierte en una parte cada vez más importante de los entornos empresariales y los atacantes continúan expandiéndose más allá de las campañas tradicionales centradas en Windows. Los equipos de seguridad necesitan la capacidad de investigar amenazas relacionadas con macOS sin interrumpir su flujo de trabajo. Con ANY.RUN sandbox, Tier 1 puede analizar la actividad en macOS, Windows, Linux y Android en un solo lugar, reduciendo los puntos ciegos y acelerando las decisiones en las primeras etapas.

Consulte el ejemplo del mundo real: Miolab Stealer analizado en entorno macOS

|

| Ladrón de Miolab analizado dentro del sandbox de ANY.RUN |

Esta sesión de Miolab Stealer muestra por qué la visibilidad multiplataforma es importante en la clasificación moderna. La muestra imita un mensaje de autenticación legítimo de macOS, roba la contraseña del usuario, recopila archivos de directorios clave y envía los datos a un servidor remoto. Dentro del sandbox de ANY.RUN, este comportamiento se vuelve visible desde el principio, lo que ayuda al equipo a comprender rápidamente la amenaza y responder con más confianza.

Amplíe la visibilidad de las amenazas multiplataforma de su SOC y reduzca el riesgo de infracciones con un análisis unificado en macOS, Windows, Linux y Android.

Qué ayuda a lograr un flujo de trabajo unificado:

- Menor fricción en la investigación en el Nivel 1, con menos tiempo perdido en herramientas desconectadas

- Calidad de triaje más consistente en Windows, macOS, Linux y Android

- Riesgo reducido de pérdida de contexto cuando las amenazas abarcan múltiples sistemas operativos

- Decisiones de respuesta más rápidas y un camino más fluido desde la clasificación hasta la escalada

Proceso #2: Cambiar el Nivel 1 a una clasificación que priorice el comportamiento con automatización e interactividad

El problema: El nivel 1 suele dedicar demasiado tiempo a revisar alertas, indicadores estáticos y contexto disperso antes de comprender si un archivo o URL sospechoso es realmente malicioso.

Por qué perjudica la productividad: Los datos estáticos pueden sugerir que algo parece sospechoso, pero no siempre muestran lo que realmente hace el objeto durante la ejecución. Además de eso, muchas amenazas modernas no revelan su comportamiento completo sin acciones del usuario, como abrir un archivo, hacer clic en una página o completar parte de una cadena de interacción. Esto crea retrasos, agrega trabajo manual y aumenta las escaladas innecesarias.

La solución: Cambie el proceso de una revisión de alerta primero a una clasificación de comportamiento primero respaldada por la automatización y la interactividad. En lugar de depender principalmente de hashes, dominios o metadatos, deje que el Nivel 1 comience con una ejecución real en un entorno seguro. Esto es especialmente poderoso cuando la parte interactiva del análisis también se puede automatizar.

|

| La interactividad automatizada de ANY.RUN abre el enlace malicioso oculto bajo un código QR sin ningún esfuerzo manual |

En lugar de dedicar tiempo de analista a códigos QR, comprobaciones de CAPTCHA y otros pasos diseñados para retrasar o evadir la detección, el flujo de trabajo puede avanzar por sí solo hasta que aparezca un comportamiento significativo. Con ANY.RUN, los equipos pueden descubrir cadenas complejas de phishing y malware más rápido, reducir el esfuerzo manual durante la clasificación y tomar decisiones de escalamiento más claras antes. De hecho, en el 90% de los casos, el comportamiento necesario para validar una amenaza se vuelve visible dentro de los primeros 60 segundos de la detonación.

|

| Se requiere menos de un minuto para analizar la cadena de ataque completa dentro del sandbox de ANY.RUN |

Qué ayuda a lograr la clasificación de comportamiento primero con interactividad automatizada:

- Mejor uso de la capacidad de Nivel 1, con menos tiempo perdido en acciones manuales repetitivas

- Validación de amenazas más rápida antes de que la actividad sospechosa se convierta en una investigación más larga

- Menos escaladas causado por evidencia poco clara en las primeras etapas

- Mayor velocidad de respuesta SOC a través de una confirmación anterior basada en el comportamiento de intenciones maliciosas

Proceso #3: Estandarizar la escalada con evidencia lista para responder

El problema: Demasiadas investigaciones llegan a una escalada sin pruebas claras suficientes. El nivel 1 puede saber que algo parece sospechoso, pero el siguiente equipo todavía tiene que dedicar tiempo a reconstruir el contexto, volver a verificar el comportamiento y descubrir qué es lo que realmente importa.

Por qué perjudica la productividad: Cuando las escaladas son inconsistentes o incompletas, el SOC pierde tiempo en múltiples niveles. Los equipos de nivel 2 y de respuesta a incidentes tienen que repetir el trabajo, los casos urgentes tardan más en validarse y el liderazgo tiene menos confianza en la rapidez con la que el equipo puede pasar de la clasificación a la acción.

La solución: Estandarice la escalada en torno a evidencia lista para responder en lugar de suposiciones o notas parciales. Con ANY.RUN sandbox, el Nivel 1 puede escalar con un informe listo para manejar en lugar de reconstruir manualmente los hallazgos. Genera automáticamente un informe de análisis estructurado con evidencia de comportamiento, actividad del proceso, detalles de la red, capturas de pantalla y otro contexto recopilado durante la detonación.

|

| Informe generado automáticamente para eficiencia y ahorro de tiempo. |

Como resultado, el Nivel 2 recibe una visión más clara de la cadena de ataque desde el principio, lo que reduce el trabajo repetido y ayuda a pasar de la clasificación a la respuesta con menos demora.

Qué ayuda a lograr la escalada lista para la respuesta:

- Carga de documentación reducida en el Nivel 1 durante la escalada

- Traspaso más rápido al Nivel 2 con una imagen más clara de la cadena de ataque

- Investigación menos repetida trabajar en todas las funciones SOC

- Decisiones de respuesta más consistentes basado en evidencia conductual completa

Cómo estas correcciones de procesos mejoran el rendimiento del SOC

Cuando los equipos del SOC solucionan las brechas en los procesos que ralentizan el Nivel 1, el impacto va mucho más allá de una clasificación más rápida. Reducen la carga de trabajo manual, mejoran la calidad de la escalada y brindan a todo el equipo un camino más claro desde la validación inicial hasta la respuesta.

En la práctica, las organizaciones que utilizan ANY.RUN informan ganancias mensurables tanto en las operaciones diarias como en el rendimiento SOC más amplio.

- Arriba a Carga de trabajo de Nivel 1 un 20% menor a través de una validación más rápida y menos trabajo de clasificación manual

- Alrededor 30% menos escalamientos de Nivel 1 a Nivel 2ayudando a los miembros superiores del equipo a mantenerse enfocados en amenazas de mayor prioridad

- El 94% de los usuarios reportan una clasificación más rápida en flujos de trabajo SOC reales

- Arriba a Eficiencia/rendimiento de SOC 3 veces más fuerteimpulsado por una validación más rápida y flujos de trabajo más fluidos

- Reduzca los costos de infraestructura reemplazando las configuraciones de análisis con mucho hardware por un entorno basado en la nube

- un promedio Reducción de 21 minutos en MTTR por casoapoyando una contención y respuesta más rápidas

- Menos fatiga de alerta y decisiones más tempranas basadas en evidencia a través de un acceso más rápido al comportamiento y contexto de las amenazas.

Fortalecer el desempeño de Nivel 1 y brinde a su SOC un camino más rápido desde la clasificación hasta la respuesta con ANY.RUN.