El segundo kit de explotación de iOS surge de presuntos piratas informáticos rusos que utilizan posibles herramientas desarrolladas por el gobierno de EE. UU.

Los investigadores han descubierto un segundo caso de presuntos piratas informáticos rusos que reutilizaron exploits de iOS que se cree que fueron creados originalmente en nombre del gobierno de los EE. UU., lo que señala lo que dicen que son varias tendencias premonitorias.

iVerificar, Estar atento y Google colaboraron en la investigación publicada el miércoles, una continuación de revelaciones anteriores sobre un kit de explotación similar, Coruña. Si bien el segundo kit, denominado DarkSword, también estaba dirigido a usuarios en Ucrania, la escala es significativa: iVerify estimó que hasta 270 millones de usuarios de iPhone podrían ser susceptibles, mientras que Lookout le dijo a CyberScoop que aproximadamente el 15% de todos los dispositivos iOS actualmente en uso ejecutan iOS 18 o versiones anteriores y podrían ser vulnerables al kit de explotación.

La investigación revela una serie de nuevos detalles, así como patrones interesantes:

- Mientras que los piratas informáticos rusos y chinos utilizaron Coruña con fines de lucro, hay indicios de que DarkSword podría servir tanto para fines financieros como de vigilancia, y/o podría usarse para infligir daño.

- Lookout observó que alguien utilizó un modelo de lenguaje grande para personalizar tanto Coruña como DarkSword.

- El descubrimiento de DarkSword refuerza las preocupaciones anteriores sobre un mercado secundario de exploits, dijeron Lookout e iVerify.

- DarkSword es la segunda campaña «masiva» de iOS descubierta este mes, siendo la primera conocida Coruña.

- Ambos kits sugieren que los ciberataques están migrando hacia los teléfonos móviles, ya que representan una mayor porción del tráfico de Internet, dijo a CyberScoop Rocky Cole, cofundador y director de operaciones de iVerify.

- Google también descubrió que DarkSword se utilizó contra objetivos en Arabia Saudita, Turquía y Malasia.

DarkSword puede filtrar contraseñas guardadas, billeteras criptográficas, mensajes de texto y más, según descubrieron los investigadores. Los atacantes están aprovechando el kit de explotación comprometiendo primero el WebKit de Apple y luego usando WebGPU como punto de pivote para escapar de la zona de pruebas, según Justin Albrecht, director global de inteligencia de amenazas móviles de Lookout.

Lo que no está tan claro es quién, exactamente, está detrás del kit de exploits, además de los vínculos con Rusia. Cole dijo que DarkSword está alojado en la misma infraestructura de comando y control que Coruña, pero es un kit completamente separado creado por personas completamente diferentes. Google ha atribuido las campañas a un grupo al que rastrea como UNC6353, al que describe como un grupo de espionaje respaldado por Rusia, así como UNC6748 y el proveedor turco de vigilancia comercial PARS Defense.

Los motivos de los atacantes también son un poco opacos, mezclando lo que parecen ser tanto espionaje como objetivos financieros. Albrecht señaló que hay un precedente para esto: los grupos de amenazas rusos han atacado las criptomonedas en Ucrania antes, en particular con Infamous Chisel, un kit de explotación de Android implementado por Sandworm.

«Probablemente estén bien financiados y bien conectados, pero se ha confirmado que están robando criptomonedas. Definitivamente hay una motivación financiera», dijo Albrecht a CyberScoop. «Ahora, creo que la gran pregunta es, dependiendo de quién sea el grupo, ¿la motivación financiera en esto es simplemente hacer daño a los ucranianos o es robar criptomonedas?»

Rusia ha estado bajo duras sanciones durante mucho tiempo y está empezando a tener problemas presupuestarios debido a la guerra en curso en Ucrania, señaló. «¿Por qué no empezar a financiar sus operaciones con fondos robados? No estaría fuera de la norma, aunque sería un cambio potencial en sus TTP para las APT rusas en general», dijo Albrecht.

El kit podría ser útil para alguien que intente hacer un análisis de “patrones de vida”, dijo Cole, y por lo tanto útil para fines de vigilancia e inteligencia.

Dijo que un proveedor comercial de software espía podría haber fabricado el kit sin ningún público objetivo en mente, de ahí su calidad de “navaja suiza”. La principal preocupación para Cole es que aparentemente hay un mercado creciente para este tipo de herramientas, y la gente puede sentirse adormecida con una falsa sensación de seguridad acerca de que los iPhone no son vulnerables.

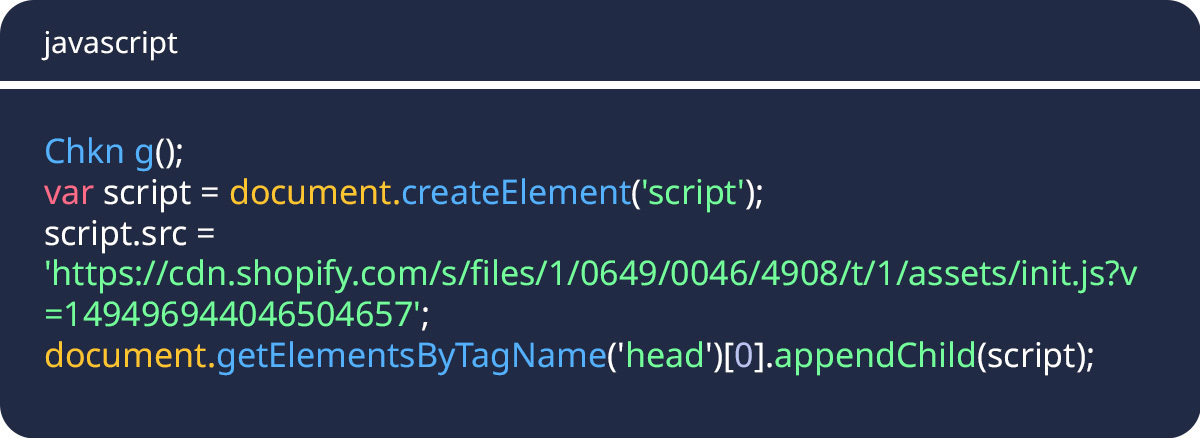

A pesar de la sofisticación de los exploits en sí, los actores de amenazas detrás de DarkSword pueden no tener mucha experiencia, dijo Albrecht. Ninguno de los códigos JavaScript o HTML estaba ofuscado de ninguna manera, y el componente del lado del servidor estaba etiquetado como “Receptor de archivos Dark Sword”, una seguridad operativa deficiente para un actor de amenazas ruso experimentado.

“Yo esperaría que sus experimentados actores de amenazas rusos, sus APT29 del mundo, tuvieran mejores OPSEC”, dijo Albrecht.

Uno de los hallazgos más inusuales de la investigación es la clara presencia de código generado por modelos de lenguaje de gran tamaño. El componente del lado del servidor de DarkSword, por ejemplo, incluye signos reveladores de código generado por IA, completo con notas detalladas y comentarios característicos del resultado LLM. Es un desarrollo que efectivamente reduce la barrera de entrada para el despliegue de exploits móviles avanzados, incluso entre actores patrocinados por el estado, dijo Albrecht.

Los tres equipos de investigación han estado en contacto con Apple sobre los hallazgos, según Albrecht, y es probable que Google haya estado en contacto más cercano desde que comenzaron a investigar la amenaza a fines de 2025. En su blog, Google dijo que informó a Apple de las vulnerabilidades utilizadas en DarkSword a fines de 2025, y que todas las vulnerabilidades fueron reparadas con el lanzamiento de iOS 26.3, aunque la mayoría fueron parcheadas antes.