Reducir la superficie de ataque de IAM a través de plataformas de inteligencia y visibilidad de identidad (IVIP) – CYBERDEFENSA.MX

El estado fragmentado de la identidad empresarial moderna

La IAM empresarial se está acercando a un punto de ruptura. A medida que las organizaciones escalan, la identidad se fragmenta cada vez más en miles de aplicaciones, equipos descentralizados, identidades de máquinas y sistemas autónomos.

El resultado es Identity Dark Matter: actividad de identidad que se encuentra fuera de la visibilidad del IAM centralizado y fuera del alcance de los equipos de seguridad.

De acuerdo a Seguridad de orquídeas‘s análisisel 46 % de la actividad de identidad empresarial se produce fuera de la visibilidad centralizada de IAM. En otras palabras, casi la mitad de la superficie de identidad empresarial puede estar funcionando sin ser vista. Esta capa oculta incluye aplicaciones no administradas, cuentas locales, flujos de autenticación opacos e identidades no humanas con permisos excesivos. Se ve amplificado aún más por herramientas desconectadas, propiedad aislada y el rápido aumento de la IA agente.

La consecuencia es una brecha cada vez mayor entre lo que las organizaciones de seguridad creen que tienen y el acceso que realmente existe. Esa brecha es donde ahora reside el riesgo de identidad moderno.

Definición de la categoría IVIP: la capa de visibilidad y observabilidad

Para cerrar estas brechas, Gartner ha introducido la Plataforma de Inteligencia y Visibilidad de Identidad (IVIP) como un «Sistema de Sistemas» fundamental. Dentro del marco de Identity Fabric, los IVIP ocupan la Capa 5: Visibilidad y Observabilidad, proporcionando una capa independiente de supervisión por encima de la gestión y la gobernanza del acceso.

Por definición formal, una solución IVIP incorpora y unifica rápidamente datos de IAM, aprovechando análisis impulsados por IA para proporcionar una ventana única a los eventos de identidad, las relaciones entre el usuario y los recursos y la postura.

| Característica | IAM/IGA tradicional | IVIP / Observabilidad |

| Alcance de visibilidad | Solo aplicaciones integradas y gobernadas | Integral: sistemas administrados, no administrados y desconectados |

| Fuente de datos | Declaraciones de propietario y documentación manual. | Información continua en tiempo de ejecución y telemetría a nivel de aplicación |

| Método de análisis | Revisiones de configuración estática e «Inferencia» | Descubrimiento continuo y prueba basada en evidencia |

| Inteligencia | Lógica básica basada en reglas | Descubrimiento de intenciones y análisis de comportamiento impulsado por LLM |

Lo que realmente debe hacer un IVIP

Un IVIP creíble no puede ser simplemente otro depósito de identidad. Tiene que servir como motor de inteligencia activo para el ecosistema de identidad empresarial.

En primer lugar, debe proporcionar continuodescubrimiento de identidades humanas y no humanas en todos los sistemas relevantes, incluidos aquellos que se encuentran fuera de la incorporación formal de IAM. En segundo lugar, debe actuar como plataforma de datos de identidadunificando información fragmentada de directorios, aplicaciones e infraestructura en una fuente de verdad más coherente. En tercer lugar, debe cumplir inteligenciautilizando análisis e inteligencia artificial para convertir señales de identidad dispersas en información de seguridad significativa.

Desde un punto de vista técnico, eso significa respaldar capacidades como automatizadoremediaciónpor lo que las brechas de postura se pueden corregir directamente en la pila de IAM; intercambio de señales en tiempo realutilizando estándares como CAEP para desencadenar acciones de seguridad inmediatas; y inteligencia basada en intencionesdonde los LLM ayudan a interpretar el propósito detrás de la actividad de identidad y separar el comportamiento operativo normal de los patrones verdaderamente riesgosos.

Este es el cambio de la visibilidad de la identidad a la comprensión de la identidad y, en última instancia, al control de la identidad.

Orchid Security: entrega del avión de control IVIP

Orchid Security pone en funcionamiento el modelo de Plataforma de Inteligencia y Visibilidad de Identidad (IVIP) transformando señales de identidad fragmentadas en inteligencia continua a nivel de aplicación. En lugar de depender únicamente de integraciones de IAM centralizadas, Orchid genera visibilidad directamente desde la propia aplicación, lo que permite a las organizaciones descubrir, unificar y analizar la actividad de identidad en todos los sistemas que las herramientas tradicionales no pueden ver.

1. Visibilidad y alcance de los datos: ver la aplicación completa y el estado de identidad

Un requisito central del IVIP es descubrimiento continuo de identidades y los sistemas en los que operan. Orchid logra esto a través del análisis binario y la instrumentación dinámica, lo que le permite inspeccionar Lógica nativa de autenticación y autorización directamente dentro de las aplicaciones y la infraestructura. sin requerir API, cambios de código fuente o integraciones prolongadas.

Este enfoque proporciona una ventaja fundamental en el descubrimiento de propiedades de aplicaciones. Muchas empresas no pueden controlar identidades entre aplicaciones que los equipos de seguridad centrales ni siquiera saben que existen. Orchid saca a la luz estos sistemas primero, porque no puedes evaluar, gobernar o asegurar lo que no puedes ver. Al identificar el estado real de las aplicaciones, incluidas aplicaciones personalizadas, COTS, sistemas heredados y TI en la sombra, Orchid revela la materia oscura de identidad incorporada en ellas, como cuentas locales, rutas de autenticación no documentadas e identidades de máquinas no administradas.

2. Unificación de datos: construcción de la capa de evidencia de identidad

Las plataformas IVIP deben unificar datos de identidad fragmentados en una imagen operativa consistente. Orchid logra esto capturando telemetría de auditoría patentada desde aplicaciones internas y combinándolo con registros y señales de sistemas IAM centralizados.

El resultado es un capa de datos de identidad basada en evidencia que muestra cómo se comportan realmente las identidades en el entorno. En lugar de depender de suposiciones de configuración o integraciones incompletas, las organizaciones obtienen una visión unificada de:

- Identidades entre aplicaciones e infraestructura

- Flujos de autenticación y autorización

- Relaciones de privilegios y rutas de acceso externo

Esta evidencia unificada permite a los equipos de seguridad conciliar la brecha entre la política documentada y el acceso operativo real.

3. Inteligencia: convertir la telemetría en información procesable

Un IVIP debe transformar la telemetría de identidad en inteligencia procesable. Las auditorías de identidad entre estados de Orchid demuestran cuán poderosa se vuelve esta capa cuando la actividad de identidad se analiza directamente a nivel de aplicación.

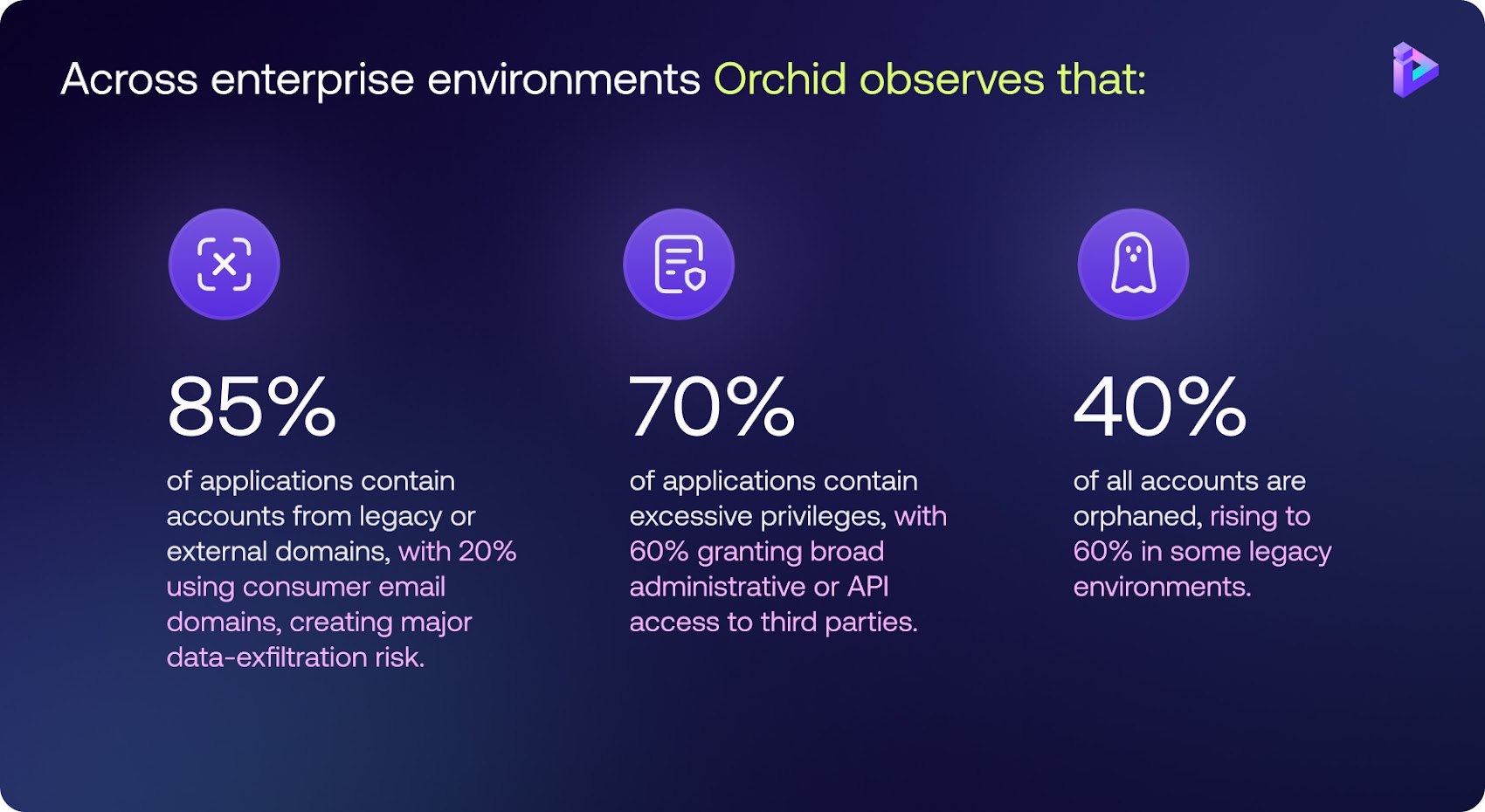

En todos los entornos empresariales, Orquídea observa eso:

- El 85% de las aplicaciones contienen cuentas de dominios heredados o externos.con 20% utiliza dominios de correo electrónico para consumidorescreando un importante riesgo de filtración de datos.

- El 70% de las aplicaciones contienen privilegios excesivoscon 60% otorga amplio acceso administrativo o API a terceros.

- El 40% de todas las cuentas están huérfanas.subiendo a 60% en algunos entornos heredados.

Estas ideas no se infieren de las políticas; se observan directamente desde el comportamiento de identidad dentro de las aplicaciones. Esto hace que las organizaciones pasen de una postura de inferencia basada en la configuración a una inteligencia de identidad basada en evidencia.

Extendiendo IVIP a la próxima frontera de identidad: agentes de IA

Los agentes autónomos de IA representan la próxima ola de materia oscura de identidad, y a menudo operan con identidades y permisos independientes que quedan fuera de los modelos de gobernanza tradicionales. Orchid extiende el marco IVIP a estas identidades emergentes a través de su Agente guardián arquitectura, lo que permite a las organizaciones aplicar la gobernanza Zero Trust a la actividad impulsada por la IA.

La adopción segura de agentes de IA se guía por cinco principios:

- Atribución de humano a agente: Cada acción de un agente está vinculada a un propietario humano responsable.

- Auditoría de actividad: Se registra una cadena de custodia completa (Agente → Herramienta/API → Acción → Destino).

- Barandillas sensibles al contexto: Las decisiones de acceso se evalúan dinámicamente en función de la sensibilidad del recurso y los derechos del propietario humano.

- Mínimo privilegio: El acceso Just-in-Time reemplaza las credenciales privilegiadas persistentes.

- Remediación automatizada: El comportamiento riesgoso puede desencadenar respuestas automatizadas, como la rotación de credenciales o la finalización de la sesión.

Combinando descubrimiento de propiedades de aplicaciones, telemetría de identidad e inteligencia impulsada por IAOrchid cumple la misión central de IVIP: convertir la actividad de identidad invisible en una superficie de seguridad gobernada, observable y controlable.

Medición del éxito: métricas basadas en resultados (ODM) y remediación

Las decisiones de identidad son tan buenas como los datos que las sustentan. Los CISO deben pasar de los «controles implementados» a las métricas basadas en resultados (ODM).

- Ejemplo de ODM: En lugar de contar las licencias IGA, mida la reducción de los derechos no utilizados (inactivos) del 70% al 10% dentro de un trimestre fiscal.

- Acuerdos de nivel de protección (PLA): Negociar los resultados objetivos con la empresa. Un EPL podría exigir la revocación del acceso crítico en un plazo de 24 horas para quien lo abandone, reduciendo significativamente la ventana de oportunidad del atacante.

- Retorno de la inversión empresarial: Al pasar a la observabilidad continua, las organizaciones pueden reducir la preparación de las auditorías de meses a minutos mediante la generación automatizada de evidencia de cumplimiento.

Hoja de ruta de implementación estratégica para líderes de IAM

Para reducir la superficie de ataque, recomendamos las siguientes acciones prioritarias:

- Forme un grupo de trabajo interdisciplinario: Alinee las operaciones de TI, los propietarios de aplicaciones, los propietarios de IAM y GRC para acabar con los silos técnicos.

- Realice un análisis de brechas cuantificado por riesgo: Comience con las identidades de las máquinas, ya que a menudo representan el mayor riesgo y la menor visibilidad.

- Implementar corrección sin código: Cerrar la desviación de postura (por ejemplo, suspender cuentas huérfanas, complejidad de contraseñas débiles) automáticamente a medida que se descubre.

- Aproveche la visibilidad unificada para eventos de alto riesgo: Utilice la telemetría IVIP durante fusiones y adquisiciones o eventos de crecimiento para auditar la postura de identidad de los activos adquiridos antes de que se integren en la red principal.

- Auditoría de Riesgo Empresarial: Utilice visibilidad continua para detectar infracciones a nivel de aplicación que las herramientas tradicionales pasan por alto.

Declaración final La visibilidad unificada ya no es una característica secundaria; es el plano de control esencial. Las organizaciones deben ir más allá de la «puerta de entrada cerrada» e implementar la observabilidad de la identidad para gobernar la materia oscura donde se esconden los atacantes modernos.