Los federales anulan una extensa red de espionaje respaldada por Rusia que abarca 18.000 dispositivos

Atacantes patrocinados por el Estado ruso comprometieron más de 18.000 enrutadores repartidos en más de 120 países para obtener un acceso más profundo a redes sensibles para una campaña de espionaje a gran escala antes de que fuera neutralizada recientemente, dijeron investigadores y autoridades el martes.

Forest Blizzard, también conocido como APT28 y Fancy Bear, aprovechó vulnerabilidades conocidas para robar credenciales de miles de enrutadores TP-Link globalmente. El grupo de amenazas, que se atribuye a la Unidad Militar 26165 de la Dirección Principal de Inteligencia del Estado Mayor General (GRU) de Rusia, secuestró la configuración del sistema de nombres de dominio y robó credenciales y tokens adicionales a través del tráfico redirigido, dijo el Departamento de Justicia.

El grupo de amenazas estableció una extensa red de espionaje mediante sistemas intrusos de más de 200 organizacionesafectando al menos a 5.000 dispositivos de consumo, dijo Microsoft Threat Intelligence en un informe.

Operación Mascarada, una operación de derribo colaborativa dirigida por el FBI, con la ayuda de fiscales federales, la sección Cibernética de Seguridad Nacional de la División de Seguridad Nacional, Laboratorios del Loto Negro de Lumen y Microsoft Threat Intelligence, implicó una serie de comandos diseñados para restablecer la configuración de DNS y evitar que el grupo de amenazas explote aún más su medio de acceso inicial.

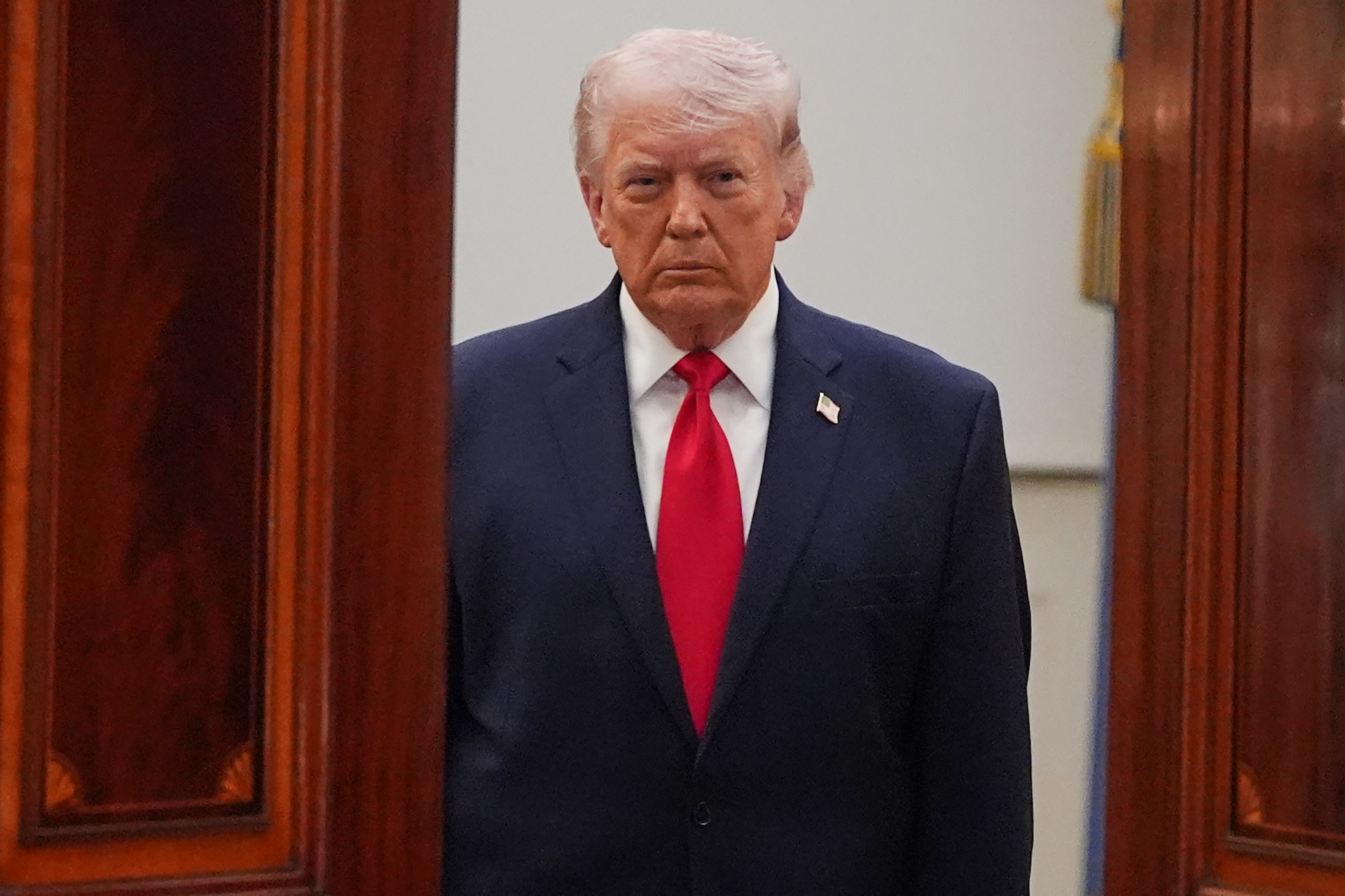

«Los actores del GRU comprometieron enrutadores en Estados Unidos y en todo el mundo, secuestrándolos para realizar espionaje. Dada la escala de esta amenaza, hacer sonar la alarma no fue suficiente», dijo en un comunicado Brett Leatherman, subdirector de la división cibernética del FBI. «El FBI llevó a cabo una operación autorizada por el tribunal para reforzar los enrutadores comprometidos en todo Estados Unidos».

La campaña generalizada de Forest Blizzard involucró ataques de adversario intermedio contra dominios que imitaban servicios legítimos, incluido Microsoft Outlook Web Access. Esto permitió a los atacantes interceptar contraseñas, tokens de OAuth, credenciales de cuentas de Microsoft y otros servicios y contenido alojado en la nube.

Microsoft insiste en que los activos o servicios de propiedad de la empresa no se vieron comprometidos como parte de la campaña.

El grupo de amenazas apuntó a dispositivos de borde de red, incluidos enrutadores TP-Link y MicroTik, de manera oportunista antes de identificar objetivos sensibles de interés de inteligencia para el gobierno ruso, incluidas personas en los sectores militar, gubernamental y de infraestructura crítica.

Las víctimas, según los investigadores, incluyen agencias gubernamentales y organizaciones de los sectores de TI, telecomunicaciones y energía. Lumen identificó a otras víctimas asociadas con el gobierno de Afganistán y otras vinculadas con asuntos exteriores y agencias nacionales de aplicación de la ley en el norte de África, América Central y el sudeste asiático. La plataforma de identidad nacional de un país europeo anónimo también se vio afectada, dijo la compañía.

Lumen no encontró evidencia de ninguna agencia gubernamental estadounidense comprometida como parte de esta campaña, pero advirtió que la actividad representa una grave amenaza a la seguridad nacional.

Si bien el alcance total de los logros de Forest Blizzard sigue bajo investigación, los investigadores confían en que la difusión de información confidencial se ha detenido.

«La campaña ha cesado», dijo a CyberScoop Danny Adamitis, distinguido ingeniero de Black Lotus Labs. «Hemos observado una disminución gradual en las comunicaciones asociadas con esta infraestructura durante las últimas semanas».

Lumen dijo que observó una explotación generalizada de enrutadores y redirección de DNS a partir de agosto, el día después de que el Centro Nacional de Seguridad Cibernética del Reino Unido publicara un informe de análisis de malware sobre una herramienta utilizada para robar credenciales de Microsoft Office. El NCSC del Reino Unido publicó el martes detalles sobre La campaña de secuestro de DNS de APT28incluidos indicadores de compromiso.

El Departamento de Justicia y el FBI, actuando por orden judicial, remediaron los enrutadores comprometidos en los Estados Unidos después de recopilar evidencia sobre la actividad de Forest Blizzard. El FBI dijo que el GRU de Rusia utilizó enrutadores propiedad de estadounidenses en más de 23 estados para robar información confidencial gubernamental, militar y de infraestructura crítica.