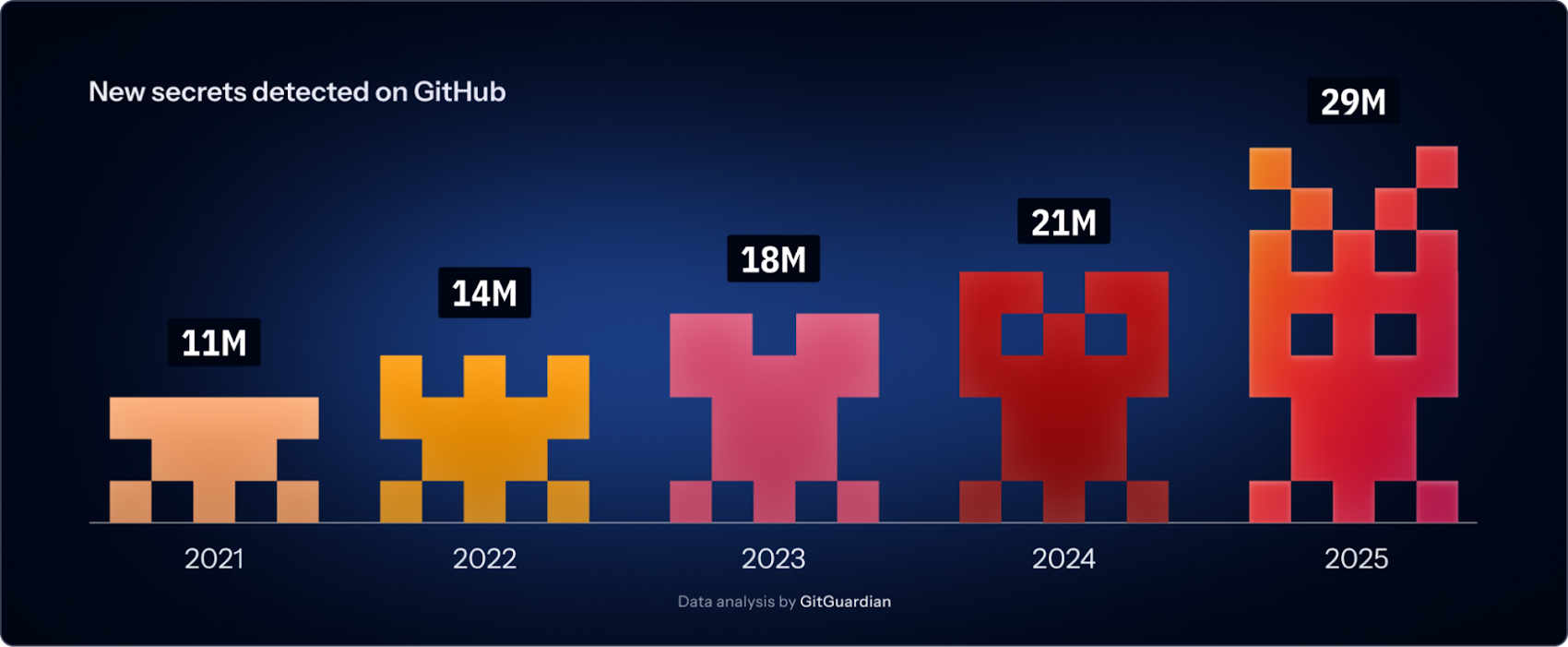

La expansión de los secretos no se está desacelerando: en 2025, se aceleró más rápido de lo que la mayoría de los equipos de seguridad anticiparon. Informe sobre la expansión del estado de los secretos 2026 de GitGuardian analizó miles de millones de confirmaciones en GitHub público y descubrió 29 millones de nuevos secretos codificados solo en 2025, un aumento del 34% año tras año y el mayor salto en un solo año jamás registrado.

Los hallazgos de este año revelan tres tendencias centrales: la IA ha remodelado fundamentalmente cómo y dónde se filtran las credenciales, los sistemas internos están mucho más expuestos de lo que la mayoría de las organizaciones creen y la remediación sigue siendo el talón de Aquiles de la industria.

Aquí hay nueve conclusiones estratégicas que importan.

1. Los secretos crecen más rápido que la población de desarrolladores

Desde 2021, los secretos filtrados han crecido un 152 %, mientras que la base de desarrolladores públicos de GitHub se expandió un 98 %. Más desarrolladores y más generación de código asistida por IA significan más credenciales en circulación, y la detección por sí sola no puede seguir el ritmo.

2. Los servicios de IA generaron un 81% más de filtraciones año tras año

GitGuardian detectó 1.275.105 secretos filtrados vinculados a servicios de IA en 2025, un 81% más que en 2024. Ocho de las diez categorías de secretos filtrados de más rápido crecimiento estaban relacionadas con la IA. No se trata sólo de OpenAI o claves antrópicas. La verdadera explosión está ocurriendo en la infraestructura LLM: API de recuperación como Brave Search (+1255%), herramientas de orquestación como Firecrawl (+796%) y backends administrados como Supabase (+992%). Cada nueva integración de IA introduce otra identidad de máquina y cada una amplía la superficie de ataque. La implementación segura de la IA requiere una estrategia de seguridad de secretos adecuada.

3. Los repositorios internos tienen 6 veces más probabilidades de sufrir fugas que los públicos

Si bien el GitHub público llama la atención, los repositorios internos son donde residen las credenciales de mayor valor. La investigación de GitGuardian encontró que el 32,2% de los repositorios internos contienen al menos un secreto codificado, en comparación con sólo el 5,6% de los repositorios públicos. Estas no son claves de prueba. Son tokens CI/CD, credenciales de acceso a la nube y contraseñas de bases de datos, los activos exactos a los que se dirigen los atacantes una vez que logran afianzarse. La seguridad a través de la oscuridad ha fracasado. Trate los repositorios internos como fuentes de fugas de primera clase.

4. El 28% de las filtraciones ocurren completamente fuera del código.

Los secretos no sólo viven en depósitos. GitGuardian descubrió que el 28 % de los incidentes en 2025 se originaron completamente fuera del código fuente, en Slack, Jira, Confluence y herramientas de colaboración similares. Estas fugas son más peligrosas: El 56,7 % de los secretos encontrados únicamente en herramientas de colaboración se clasificaron como críticosen comparación con el 43,7% de los incidentes de solo código. Los equipos comparten credenciales durante la respuesta a incidentes, la resolución de problemas y la incorporación. Si solo estás escaneando código, te estás perdiendo una cuarta parte de tu exposición. Y las credenciales que se filtran en las herramientas de colaboración suelen ser más críticas y graves.

5. Los registros autohospedados de GitLab y Docker exponen secretos a una tasa de 3 a 4 veces mayor que la de GitHub público

GitGuardian descubrió miles de instancias de GitLab autohospedadas y registros de Docker expuestos involuntariamente en 2025. El escaneo de estos sistemas reveló 80.000 credenciales, de las cuales 10.000 aún son válidas. Los secretos en las imágenes de Docker eran particularmente preocupantes: el 18% de las imágenes de Docker escaneadas contenían secretos, y el 15% de ellos eran válidos, en comparación con el 12% de los repositorios de GitLab con una tasa de validez del 12%. Los secretos de Docker también son más adyacentes a la producción. El perímetro entre lo privado y lo público es poroso.

6. El 64% de los secretos filtrados en 2022 siguen siendo válidos hoy

La detección no es remediación. GitGuardian volvió a probar los secretos confirmados como válidos en 2022 y descubrió que el 64% todavía son explotables cuatro años después. Esto no es un error de redondeo. Es una prueba de que la rotación y la revocación no son rutinarias, no son propias ni están automatizadas en la mayoría de las organizaciones. Las credenciales integradas en los sistemas de compilación, las variables de CI, las imágenes de contenedores y las integraciones de proveedores son difíciles de reemplazar sin interrumpir la producción. Para muchos equipos, la opción más segura a corto plazo es no hacer nada, lo que deja a los atacantes vías de acceso duraderas.

7. Los puntos finales de desarrollador son la nueva capa de agregación de credenciales

El Ataque a la cadena de suministro de Shai-Hulud 2 dio a los investigadores una visibilidad poco común sobre cómo se ven realmente los secretos en máquinas de desarrollador comprometidas. En 6.943 sistemas, GitGuardian identificó 294.842 ocurrencias secretas correspondientes a 33.185 secretos únicos. En promedio, cada secreto activo apareció en ocho ubicaciones diferentes en la misma máquina, distribuidos en archivos .env, historial de shell, configuraciones IDE, tokens en caché y artefactos de compilación. Lo más sorprendente es que el 59% de las máquinas comprometidas eran procesadores de CI/CD, no computadoras portátiles personales. Una vez que los secretos comienzan a extenderse por la infraestructura de la construcción, se convierten en un problema de exposición organizacional, no solo en una cuestión de higiene individual.

Más recientemente, el Ataque a la cadena de suministro de LiteLLM demostró el mismo patrón, con paquetes comprometidos que recopilan claves SSH, credenciales de nube y tokens API de máquinas de desarrollo donde las herramientas de desarrollo de IA se concentran cada vez más.

8. Los servidores MCP expusieron más de 24.000 secretos en su primer año

El Model Context Protocol (MCP) hizo que los sistemas de IA fueran más útiles al conectarlos a herramientas y fuentes de datos. También introdujo una nueva clase de exposición de credenciales. En 2025, GitGuardian encontró 24.008 secretos únicos en archivos de configuración relacionados con MCP en GitHub público, de los cuales 2.117 se verificaron como válidos. A medida que se acelera la adopción de la IA agente, MCP y marcos similares normalizarán la colocación de credenciales en archivos de configuración, indicadores de inicio y JSON local. El ecosistema de agentes se está expandiendo más rápido de lo que los controles de seguridad pueden adaptarse.

9. Pasar de la detección de secretos a la gobernanza de identidades no humanas

El factor limitante de la industria es responder tres preguntas a escala:

– ¿Qué identidades no humanas existen en mi entorno?

– ¿A quién pertenecen?

– ¿A qué pueden acceder?

Las organizaciones que adoptan la IA agente deben ir más allá de la detección y construir una gobernanza continua del NHI. Eso significa eliminar las credenciales estáticas de larga duración siempre que sea posible, adoptar acceso de corta duración basado en identidadimplementando el almacenamiento de secretos como el flujo de trabajo predeterminado del desarrollador y tratando cada cuenta de servicio, trabajo de CI y agente de IA como una identidad gobernada con gestión del ciclo de vida.

La conclusión

La expansión de los secretos no se está desacelerando. Se está acelerando junto con la adopción de la IA, las herramientas de productividad de los desarrolladores y la entrega distribuida de software. El antiguo modelo de escanear repositorios públicos y esperar el cumplimiento ya no es suficiente. Los equipos de seguridad necesitan visibilidad de los sistemas internos, las herramientas de colaboración, los registros de contenedores y los puntos finales de los desarrolladores. Necesitan flujos de trabajo de remediación que puedan rotar las credenciales sin interrumpir la producción. Y lo más importante, deben dejar de tratar los secretos como incidentes aislados y empezar a gestionarlos como parte de un programa más amplio de gobernanza de identidades no humanas.

La superficie de ataque ha cambiado. La pregunta es si los programas de seguridad cambiarán con ello.

Acerca de la investigación

El informe anual State of Secrets Sprawl de GitGuardian se publicó por quinta vez, analizando miles de millones de compromisos públicos en GitHub, monitoreando incidentes internos en entornos de clientes y realizando investigaciones originales sobre la exposición de la infraestructura autohospedada y los compromisos de la cadena de suministro.

¿Encontró interesante este artículo?

Este artículo es una contribución de uno de nuestros valiosos socios. Síguenos en

noticias de google,

Gorjeo y

LinkedIn para leer más contenido exclusivo que publicamos.