Si bien gran parte del debate sobre la seguridad de la IA se centra en la protección del consumo de IA «en la sombra» y GenAI, hay una ventana abierta que nadie está protegiendo: las extensiones de navegador de IA.

A Un nuevo informe de LayerX expone cuán profundo es este punto ciego y por qué las extensiones de IA pueden ser la superficie de amenaza de IA más peligrosa en su red que no está en el radar de nadie.

Las extensiones de navegador de IA no activan su DLP y no aparecen en sus registros de SaaS. Viven dentro del propio navegador, con acceso directo a todo lo que sus empleados ven, escriben y permanecen conectados. Las extensiones de IA tienen un 60% más de probabilidades de tener una vulnerabilidad que las extensiones en promedio, tienen 3 veces más probabilidades de tener acceso a cookies, 2,5 veces más probabilidades de poder ejecutar scripts remotos en el navegador y 6 veces más probabilidades de haber aumentado sus permisos en el último año. Estas extensiones se instalan en segundos y pueden permanecer en su entorno indefinidamente.

La superficie de amenazas de la extensión del navegador es para todos, pero nadie está mirando

El primer concepto erróneo es que las extensiones son un riesgo de nicho. Algo limitado a un subconjunto de usuarios o casos extremos. Esa suposición es completamente errónea.

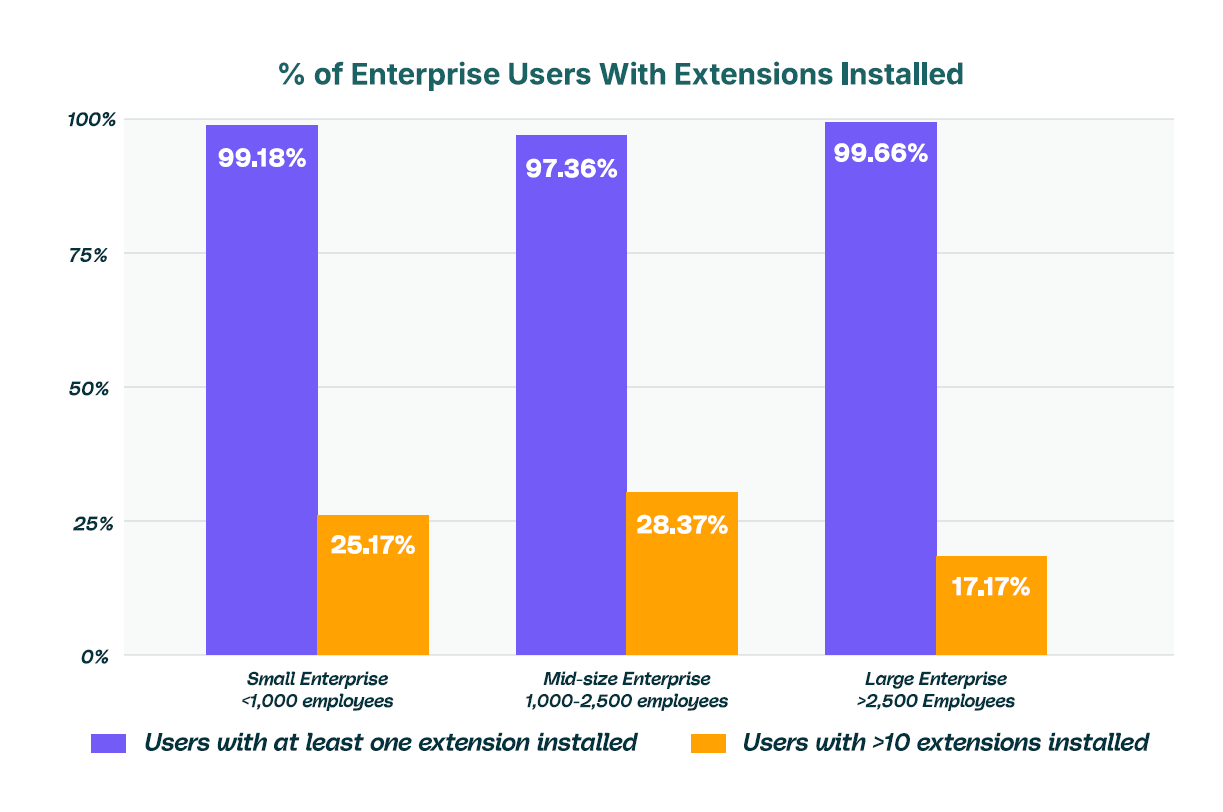

Según el informe, el 99% de los usuarios empresariales ejecutan al menos una extensión de navegador y más de una cuarta parte tiene más de 10 instaladas. Este no es un problema de cola larga; es universal.

Sin embargo, la mayoría de las organizaciones no pueden responder preguntas básicas. ¿Qué extensiones están en uso? ¿Quién los instaló? ¿Qué permisos tienen? ¿A qué datos pueden acceder?

Los equipos de seguridad han pasado años creando visibilidad de redes, puntos finales e identidades. Irónicamente, las extensiones del navegador siguen siendo un importante punto ciego.

Las extensiones de IA son el canal de consumo de IA del que nadie habla

Si bien gran parte de la conversación actual sobre la seguridad de la IA se centra en las plataformas SaaS y las API, este informe destaca un canal diferente y en gran medida ignorado: las extensiones de navegador de IA.

Estas herramientas se están extendiendo rápidamente. Aproximadamente 1 de cada 6 usuarios empresariales ya utiliza al menos una extensión de IA, y ese número no hace más que crecer.

Las organizaciones pueden bloquear o monitorear el acceso directo a las aplicaciones de IA. Pero las extensiones funcionan de manera diferente. Se encuentran dentro del navegador. Pueden acceder al contenido de la página, a las entradas del usuario y a los datos de la sesión sin activar los controles tradicionales.

De hecho, crean una capa no gobernada de uso de IA, que pasa por alto la visibilidad y la aplicación de políticas.

Las extensiones de IA no solo son populares. Son más riesgosos

Sería fácil suponer que las extensiones de IA conllevan un riesgo similar al de otras extensiones. Los datos muestran lo contrario.

Las extensiones de IA son significativamente más peligrosas. Tienen un 60% más de probabilidades que el promedio de tener un CVE, 3 veces más probabilidades de tener acceso a cookies, 2,5 veces más probabilidades de tener permisos de secuencias de comandos y 2 veces más probabilidades de poder manipular las pestañas del navegador.

Cada uno de estos permisos tiene implicaciones reales. El acceso a las cookies puede exponer los tokens de sesión. Los scripts permiten la extracción y manipulación de datos. El control de pestañas puede facilitar el phishing o la redirección silenciosa.

Esta combinación de adopción rápida, acceso elevado y gobernanza débil hace que las extensiones de IA sean un vector de amenaza emergente urgente.

Las extensiones no son estáticas. Cambian con el tiempo

Los equipos de seguridad suelen tratar las extensiones como estáticas. Algo que se puede aprobar una vez y olvidar. Pero no es así como funciona.

Las extensiones evolucionan. Reciben actualizaciones. Cambian de propietario. Amplian permisos.

El informe muestra que las extensiones de IA tienen casi seis veces más probabilidades de cambiar sus permisos con el tiempo, y que más del 60% de los usuarios tienen al menos una extensión de IA que cambió sus permisos durante el último año.

Esto crea un objetivo en movimiento que las listas permitidas tradicionales no pueden seguir. Una extensión que ayer era segura puede no serlo hoy.

La brecha de confianza en las extensiones del navegador es mayor de lo esperado

Los equipos de seguridad se basan en una variedad de señales de confianza para evaluar las extensiones, incluida la transparencia del editor, el recuento de instalaciones, la frecuencia de actualización y la presencia de una política de privacidad. Si bien estos no indican directamente un comportamiento malicioso, son clave para evaluar el riesgo general.

Una parte importante de las extensiones tiene bases de usuarios muy bajas. Más del 10% de todas las extensiones tienen menos de 1.000 usuarios, una cuarta parte tiene menos de 5.000 usuarios y un tercio tiene menos de 10.000 instalaciones. Esto es particularmente un desafío con las extensiones de IA, donde el 33% de las extensiones de IA tienen menos de 5.000 usuarios, y casi el 50% de las extensiones de IA tienen menos de 10.000 usuarios. Una gran base de usuarios es esencial para establecer una confianza continua, pero una vez más, las extensiones de IA están mostrando un riesgo sustancialmente mayor.

Además, alrededor del 40% de las extensiones no han recibido una actualización en más de un año, lo que sugiere que ya no se mantienen activamente. Las extensiones que no se actualizan periódicamente pueden contener vulnerabilidades no resueltas o código obsoleto que los atacantes aprovechan.

Como resultado, la mayoría de las extensiones utilizadas en entornos empresariales muestran señales débiles o faltantes en estas áreas. Esto plantea serias dudas sobre el manejo y el cumplimiento de los datos. También destaca el poco escrutinio que reciben las extensiones en comparación con otros componentes de software.

Convertir el conocimiento en acción: el camino a seguir para los CISO

El informe describe una dirección clara para los equipos de seguridad:

- Audite continuamente la superficie de amenazas de extensión de la organización: Dado que el 99 % de los usuarios empresariales ejecutan al menos una extensión, un inventario completo es un primer paso obligatorio hacia la reducción de riesgos. Los CISO deben realizar una auditoría de extensión en toda la organización que cubra todos los navegadores, puntos finales administrados y no administrados, en todos los usuarios.

- Aplique controles de seguridad específicos a las extensiones de IA: Las extensiones de IA representan un riesgo enorme debido a sus permisos elevados que pueden exponer sesiones de SaaS, identidades y datos confidenciales del navegador. Las organizaciones deberían aplicar políticas de gobernanza más estrictas para controlar cómo estas extensiones interactúan con los entornos empresariales.

- Analice el comportamiento de las extensiones, no solo los parámetros estáticos: Las aprobaciones estáticas no son suficientes. El riesgo debe evaluarse continuamente en función de los permisos, el comportamiento y los cambios a lo largo del tiempo.

- Hacer cumplir los requisitos de confianza y transparencia: Las extensiones que tienen un número de instalaciones muy bajo, carecen de políticas de privacidad o muestran un historial de mantenimiento deficiente deben tratarse como de mayor riesgo. Establecer criterios mínimos de confianza ayuda a reducir la exposición a extensiones no verificadas o abandonadas.

Una nueva lente sobre un viejo problema

Durante años, las extensiones del navegador se han tratado como una característica conveniente. Algo que permita la productividad y la personalización. Sin embargo, ya no son un riesgo periférico. Son una parte fundamental de la superficie de ataque empresarial. Ampliamente utilizados, altamente privilegiados y en gran medida no monitoreados, crean exposición directa a datos confidenciales y sesiones de usuarios.

Descargue el informe completo de seguridad de extensiones de LayerX para comprender el alcance completo de estos hallazgos, identificar dónde se encuentra realmente su exposición y obtener un camino claro para controlar esta creciente superficie de ataque sin interrumpir la productividad.

¿Encontró interesante este artículo?

Este artículo es una contribución de uno de nuestros valiosos socios. Síguenos en

noticias de google,

Gorjeo y

LinkedIn para leer más contenido exclusivo que publicamos.