El Congreso busca reactivar un programa cibernético crítico para las empresas de servicios eléctricos rurales

El comité de Energía y Comercio de la Cámara de Representantes aprobó por unanimidad el jueves un paquete de proyectos de ley bipartidistas de ciberseguridad dirigidos al sector energético, incluida una legislación que reautorizaría y financiaría un programa federal crítico de asistencia en ciberseguridad para empresas de servicios eléctricos rurales en todo el país.

El Ley de ciberseguridad de servicios públicos rurales y municipalespresentado por las representantes Mariannette Miller-Meeks, republicana por Iowa, y Jennifer McClellan, demócrata por Virginia, reautoriza el programa de ciberseguridad avanzada de servicios públicos rurales y municipales del Departamento de Energía, que canaliza cientos de millones de dólares en subvenciones federales y asistencia técnica cada año para ayudar a los servicios públicos y cooperativas rurales a defenderse contra ataques cibernéticos y otras amenazas.

El programa se creó a través de la Ley de Empleo e Inversión en Infraestructura de 2022 y es ampliamente visto en el sector energético como un salvavidas de ciberseguridad para servicios eléctricos con fondos insuficientes de lo contrario, sería un eslabón débil en la ciberseguridad o confiabilidad energética del país.

Las empresas de servicios públicos más pequeñas desempeñan un papel crucial en el apoyo a las redes energéticas del país, pero muchas carecen de operaciones sofisticadas de TI o de ciberseguridad. Los funcionarios de la industria dicen que no es raro que algunas entidades tengan uno o dos funcionarios de TI o ciberseguridad, en todo caso. El proyecto de ley aprueba 250 millones de dólares en subvenciones adicionales para el programa durante los próximos cinco años, parte de los cuales se destinaría a implementar tecnologías de ciberseguridad más modernas y mejorar el intercambio de información.

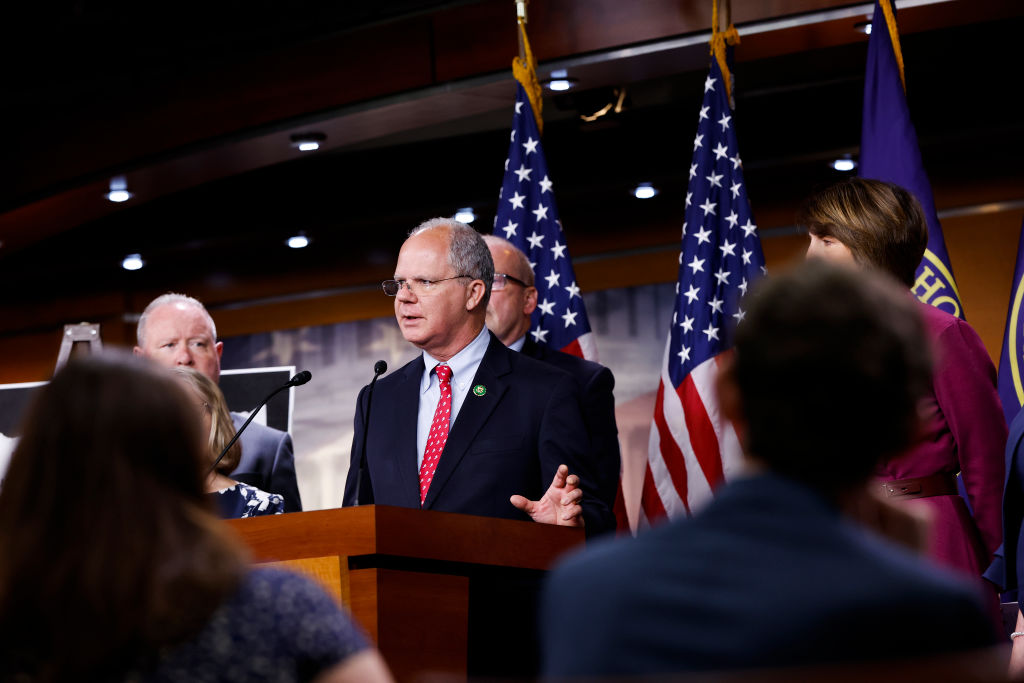

Hablando antes de la votación, Miller-Meeks dijo que la cooperativa eléctrica de su distrito de Iowa debe atender a los contribuyentes en 20 condados diferentes y enfrenta «las mismas amenazas que los sistemas metropolitanos pero con menos recursos».

“En un momento en que los ataques de ciberseguridad a nuestra infraestructura crítica están aumentando y aún no hemos autorizado un proyecto de ley de asignaciones para el DHS, las empresas de servicios públicos pequeñas y rurales necesitan recursos para defenderse de los actores estatales y las amenazas sofisticadas”, dijo.

El miembro de mayor rango Frank Pallone, DN.J., expresó su propia crítica, afirmando que la reautorización fue “retrasada durante incontables meses debido a demoras sin sentido” por parte de funcionarios de Energía.

Otro proyecto de ley, el Ley de liderazgo en emergencias energéticastrasladaría la responsabilidad de las funciones de ciberseguridad de la Oficina de Ciberseguridad, Seguridad Energética y Respuesta a Emergencias a un único subsecretario confirmado por el Senado.

La principal patrocinadora del proyecto de ley, la representante Laurel Lee, republicana por Florida, citó directamente informes de amenazas continuas al sector energético del país por parte de piratas informáticos patrocinados por el estado chino como impulsor de la legislación.

“Al mismo tiempo que nuestra red eléctrica enfrenta un panorama de amenazas cada vez más complejo, amenazas patrocinadas por estados como Volt Typhoon han apuntado activamente a infraestructura crítica de EE. UU., incluida nuestra red eléctrica”, dijo Lee. «Éstas son amenazas reales y continuas de adversarios extranjeros que buscan socavar nuestra seguridad nacional y estabilidad económica».

El comité también aprobó proyectos de ley que requieren estados incluir la ciberseguridad en sus planes energéticos, aclarar el papel del Secretario de Energía en la promoción y coordinación de la ciberseguridad de los oleoductos y gasoductos del país, y codificar un Centro piloto de Análisis de Amenazas Energéticas.