La mayoría de los equipos de SaaS recuerdan el día en que el tráfico de usuarios empezó a crecer rápidamente. Pocos se dan cuenta del día en que los robots empezaron a atacarlos.

Sobre el papel, todo parece genial: más registros, más sesiones, más llamadas API. Pero en realidad, algo se siente mal:

- Los registros aumentan, pero los usuarios no se activan.

- Los costos de los servidores aumentan más rápido que los ingresos.

- Los registros están llenos de solicitudes repetidas de agentes de usuario extraños.

Si esto le suena familiar, no es sólo una señal de popularidad. Su aplicación está bajo constante ataque automatizado, incluso si no han llegado correos electrónicos de rescate. Su balanceador de carga ve el tráfico. Su equipo de producto ve «crecimiento». Su base de datos ve dolor.

Aquí es donde encaja un WAF como SafeLine.

Línea segura es un firewall de aplicaciones web (WAF) autohospedado que se ubica frente a su aplicación e inspecciona cada solicitud HTTP antes de que llegue a su código.

No solo busca paquetes rotos o IP malas conocidas. Observa cómo se comporta el tráfico: qué envía, a qué velocidad, en qué patrones y contra qué puntos finales.

En este artículo, mostraremos cómo se ven los ataques reales para un producto SaaS, cómo los bots explotan la lógica empresarial y cómo SafeLine puede proteger su aplicación sin agregar trabajo adicional a su equipo.

Los ataques que realmente ven los productos SaaS

Cuando la gente dice «ataques web», muchos piensan sólo en inyección SQL o XSS. Todavía existen y SafeLine los bloquea con un motor de análisis semántico integrado.

El motor de análisis semántico de SafeLine lee las solicitudes HTTP como un ingeniero de seguridad. En lugar de simplemente buscar palabras clave, comprende el contexto, decodifica cargas útiles, detecta tipos de campos extraños y reconoce la intención de ataque en SQL, JS, NoSQL y marcos modernos. Bloquea robots sofisticados y días cero con una precisión del 99,45 % y no es necesario realizar ajustes constantes en las reglas.

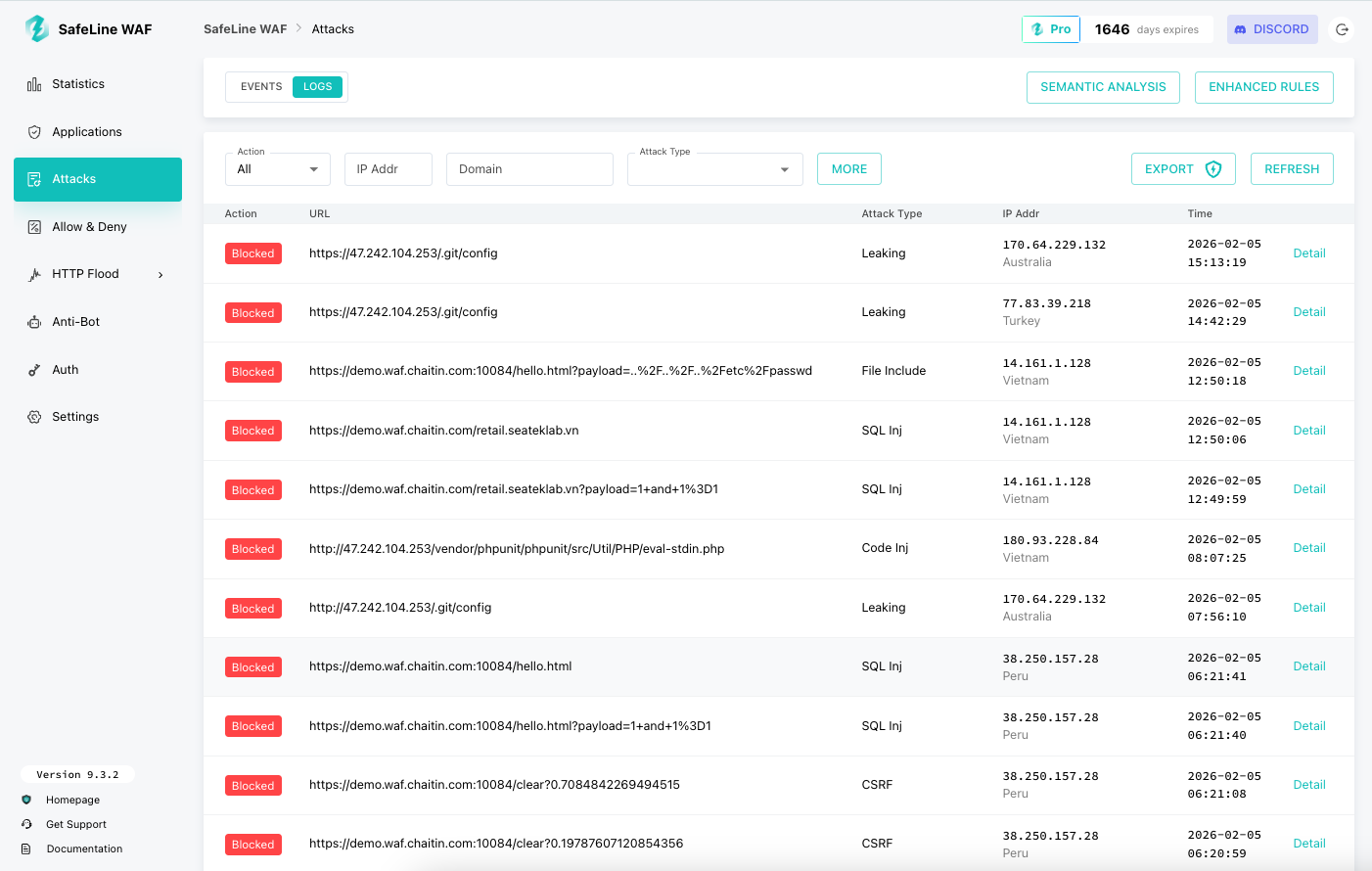

|

| Solicitudes maliciosas bloqueadas por SafeLine |

Pero para SaaS, los ataques más dolorosos no siempre son los más “técnicos”. Ellos son los que modifican las reglas de su negocio.

Ejemplos comunes:

- Registros falsos: Los scripts de registro automatizados generan pruebas gratuitas, graban códigos de invitación o obtienen cupones de descuento.

- Relleno de credenciales: Los bots prueban pares de nombre de usuario/contraseña filtrados en su punto final de inicio de sesión hasta que algo funciona.

- raspado de API: Los competidores o raspadores genéricos recorren su API, página por página, copiando su contenido o precios.

- Automatización abusiva: Un usuario (o botnet) desencadena trabajos pesados en segundo plano, tareas de exportación o tormentas de webhooks por los que usted paga.

- Picos de tráfico de bots: Oleadas repentinas de solicitudes programadas llegan a los mismos puntos finales, no lo suficientemente grandes como para ser un DDoS clásico, pero sí lo suficiente como para ralentizar todo.

La parte complicada es que todas estas solicitudes parecen «normales» a nivel HTTP.

Ellos son:

- Bien formado

- A menudo a través de HTTPS

- Usando su API documentada

Por qué un WAF autohospedado tiene sentido para SaaS

Hay muchos productos WAF en la nube. Funcionan bien para muchos equipos. Pero los productos SaaS tienen algunas preocupaciones especiales:

- Control de datos: Es posible que no desee que todas las solicitudes y respuestas fluyan a través de la nube de otra empresa.

- Latencia y enrutamiento: Los saltos externos adicionales pueden ser importantes para los usuarios globales.

- Depuración: Cuando un WAF en la nube bloquea algo, a menudo se ve un mensaje vago, no un contexto completo.

SafeLine toma un camino diferente:

- Es autohospedado y se ejecuta como un proxy inverso frente a su aplicación.

- Mantienes el control total sobre los registros y el tráfico.

- Puede ver exactamente por qué se bloqueó una solicitud en sus propios paneles.

Para los equipos SaaS, eso significa que puedes:

- Cumpla con las demandas más estrictas de los clientes o de cumplimiento sobre dónde fluyen los datos.

- Ajuste las reglas sin abrir un ticket de soporte.

- Trate su configuración WAF como parte de su infraestructura normal, no como un servicio de caja negra.

Cómo SafeLine ve y detiene el tráfico de bots

Los bots no son una sola cosa. Algunos son guiones torpes; algunos son casi indistinguibles de los usuarios reales. SafeLine utiliza varias capas para abordarlos.

1. Comprender el tráfico, no solo las firmas

SafeLine combina comprobaciones basadas en reglas con análisis semántico de solicitudes.

En la práctica, eso significa que analiza:

- Parámetros y cargas útiles (para intentos de inyección, codificaciones extrañas, patrones de explotación).

- Estructuras de URL y rutas de acceso (para escáneres, rastreadores y kits de explotación).

- Frecuencia y distribución de llamadas (por abuso de inicio de sesión, scraping y ataques sutiles de inundación).

Esto es lo que le permite:

- Bloquee los ataques web clásicos con una baja tasa de falsos positivos.

- Detectar patrones extraños que no coinciden con ninguna «firma» pero que claramente no son un comportamiento normal del usuario.

2. Desafíos anti-bot

Algunos bots sólo pueden detenerse obligándolos a demostrar que no son máquinas. SafeLine incluye un Desafío anti-bots Característica: cuando detecta tráfico sospechoso, puede presentar un desafío que los navegadores reales manejan, pero los bots fallan.

Puntos clave:

- Los usuarios humanos normales apenas lo notan.

- Los rastreadores, scripts y herramientas de abuso básicos se bloquean o ralentizan drásticamente.

- Tú decides dónde habilitarlo: registro, inicio de sesión, páginas de precios o API específicas.

3. Limitación de tarifas como red de seguridad

Para SaaS, “demasiado de algo bueno” es un problema real. Una integración demasiado entusiasta, un script defectuoso o un ataque pueden agotar los recursos.

SafeLine limitación de velocidad te permite:

- Limite la cantidad de solicitudes que una IP o token puede realizar a puntos finales específicos por segundo, minuto u hora.

- Proteja el inicio de sesión, el registro y las costosas API contra la fuerza bruta y las inundaciones.

- Mantenga su aplicación estable incluso bajo picos anormales.

Esto es esencial para:

- Proteger los niveles gratuitos del abuso.

- Evitar que las “llamadas API ilimitadas” se conviertan en “facturas ilimitadas en la nube”.

4. Controles de identidad y acceso

Algunas partes de su SaaS nunca deberían ser públicas:

- Paneles internos

- Funciones beta tempranas

- Herramientas de administración específicas de la región

SafeLine proporciona una desafío de autenticación característica. Cuando está habilitado, los visitantes deben ingresar una contraseña que usted establezca antes de poder continuar.

Esta es una forma sencilla de:

- Oculte entornos internos o de prueba de escáneres y bots.

- Reduzca el radio de explosión de rutas mal configuradas u olvidadas.

Una historia sencilla: un equipo SaaS frente al abuso de bots

Hay un pequeño producto B2B SaaS:

- Menos de 10 personas en el equipo.

- Nginx al frente de un conjunto de API REST.

- Pruebas gratuitas, registro público y documentos API abiertos.

Al principio, los números parecen buenos. Entonces:

- Los registros falsos ascienden a entre 150 y 200 por día.

- Los picos de CPU alcanzan el 70 % debido a los intentos de inicio de sesión y al tráfico abusivo.

- La base de datos crece más rápido que los usuarios de pago.

Cuando agregan SafeLine:

- Lo implementan detrás de Nginx, como un WAF autohospedado.

- Permiten la detección de bots, límites de tasas de registro e inicio de sesión y reglas básicas de abuso para cuentas nuevas.

Dentro de una semana:

- Los registros falsos caen por debajo de 10 por día.

- La CPU se estabiliza alrededor del 40%.

- La conversión comienza a recuperarse porque los usuarios reales enfrentan menos obstáculos.

Lo interesante no son los números.

Es lo que hizo el equipo. no tienes que hacer:

- No diseñaron una limitación compleja en la aplicación.

- No mantenían un código personalizado de bloqueo de bots.

- Durante meses no discutieron sobre si podían enviar el tráfico a un servicio de inspección externo.

SafeLine tomó silenciosamente la primera ola de abuso y el equipo de producto se centró nuevamente en las funciones y los clientes.

Cómo encaja SafeLine en una pila SaaS

Desde el punto de vista de la arquitectura, SafeLine se comporta como un proxy inverso:

- Tráfico externo → SafeLine → sus servidores Nginx/aplicaciones.

Esto hace que sea más fácil de adoptar sin tener que reescribir su producto.

Puede:

- Coloque SafeLine frente a su aplicación web principal y puerta de enlace API.

- Enrute lentamente más dominios y servicios a través de él a medida que gane confianza.

El panel de SafeLine se convierte entonces en su “consola de seguridad”:

- Verá registros de ataques: qué IP intentó qué, qué regla se activó, qué carga útil se bloqueó.

- Ve tendencias: mayores escaneos, nuevos tipos de cargas útiles o patrones de bots en crecimiento.

- Puede ajustar las reglas y protecciones con unos pocos clics.

Implementación y facilidad de uso

SafeLine WAF está diseñado para operadores de SaaS que quizás no tengan equipos de seguridad dedicados.

Una implementación suele tardar menos de 10 minutos. A continuación se muestra el comando de implementación con un solo clic:

bash -c «$(curl -fsSLk https://waf.chaitin.com/release/latest/manager.sh)» — –es

Consulte la documentación oficial para obtener instrucciones detalladas: https://docs.waf.chaitin.com/en/GetStarted/Deploy

Más importante aún, Línea segura todavía ofrece una edición gratuita para todos los usuarios de todo el mundo. Entonces, una vez que lo instales, estará listo para usar nada más sacarlo de la caja, sin ningún costo adicional. Sólo cuando necesite funciones avanzadas se requiere una licencia paga.

Después de la instalación, verás una interfaz limpia con una experiencia de configuración súper simple e intuitiva. Proteja su primera aplicación siguiendo este tutorial oficial: https://docs.waf.chaitin.com/en/GetStarted/AddApplication.

Una vez configurado, el WAF funciona de forma autónoma y proporciona visibilidad detallada de las amenazas y las acciones de mitigación.

Mirando hacia el futuro: seguridad continua

El panorama de amenazas está en constante evolución. Los bots son cada vez más inteligentes, los ataques están cada vez más dirigidos y las plataformas SaaS siguen aumentando en complejidad. Para mantenerse a la vanguardia, las empresas deben:

- Supervise el comportamiento del tráfico continuamente

- Adapte dinámicamente las reglas de limitación de velocidad y detección de bots

- Audite periódicamente los registros para detectar actividades inusuales

- Asegúrese de que los puntos finales sensibles tengan protecciones en capas

El enfoque de SafeLine se alinea perfectamente con estas necesidades, proporcionando una capa de seguridad flexible basada en datos que crece con su negocio SaaS.

Para aquellos interesados en explorar la tecnología de primera mano, visite el Repositorio SafeLine GitHub o experimentar el Demostración en vivo. O simplemente puedes ir directamente a instalar ¡Pruébalo y pruébalo gratis para siempre!

¿Encontró interesante este artículo?

Este artículo es una contribución de uno de nuestros valiosos socios. Síguenos en

noticias de google,

Gorjeo y

LinkedIn para leer más contenido exclusivo que publicamos.