La nueva variante LOTUSLITE del Mustang Panda se dirige a los bancos de la India y a los círculos políticos de Corea del Sur – CYBERDEFENSA.MX

Investigadores de ciberseguridad han descubierto una nueva variante de un conocido malware llamado LOTUSLITA que se distribuye a través de un tema relacionado con el sector bancario de la India.

«La puerta trasera se comunica con un servidor dinámico de comando y control basado en DNS a través de HTTPS y admite acceso remoto a shell, operaciones de archivos y administración de sesiones, lo que indica un conjunto de capacidades continuas centradas en el espionaje en lugar de objetivos motivados financieramente», subhajeet Singha y Santiago Pontiroli, investigadores de Acronis. dicho en un análisis.

El uso de LOTUSLITE se observó anteriormente en ataques de phishing dirigidos al gobierno de los EE. UU. y a entidades políticas utilizando señuelos asociados con los acontecimientos geopolíticos entre los EE. UU. y Venezuela. La actividad se atribuyó con un nivel de confianza medio a un grupo de estados-nación chino identificado como Mustang Panda.

La última actividad señalada por Acronis implica la implementación de una versión evolucionada de LOTUSLITE que demuestra «mejoras incrementales» con respecto a su predecesor, lo que indica que sus operadores están manteniendo y refinando activamente el malware.

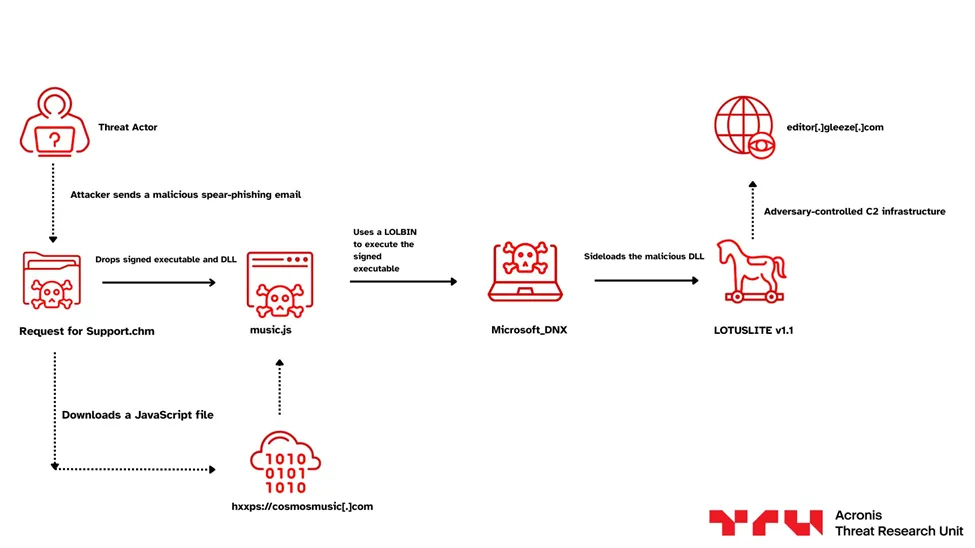

La desviación de la ola de ataques anterior se relaciona con un pivote geográfico que se centra principalmente en el sector bancario de la India, mientras mantiene el resto del manual operativo prácticamente intacto. El punto de partida del ataque es un archivo HTML compilado (CHM) que incorpora las cargas maliciosas (un ejecutable legítimo y una DLL fraudulenta) junto con una página HTML que contiene una ventana emergente que solicita al usuario que haga clic en «Sí».

Este paso está diseñado para recuperar y ejecutar silenciosamente un malware JavaScript desde un servidor remoto («cosmosmusic[.]com»), cuya responsabilidad principal es extraer y ejecutar el malware contenido dentro del archivo CHM utilizando Carga lateral de DLL. La DLL («dnx.onecore.dll») es una versión actualizada de LOTUSLITE que se comunica con el dominio «editor.gleeze[.]com» para recibir comandos y extraer datos de interés.

Un análisis más detallado de la campaña ha descubierto artefactos similares diseñados para atacar a entidades surcoreanas, específicamente individuos dentro de la comunidad política y diplomática.

«Creemos que el grupo había estado apuntando a ciertas entidades pertenecientes a las comunidades diplomáticas y políticas de Corea del Sur y Estados Unidos, específicamente aquellas involucradas en asuntos de la península de Corea, discusiones políticas de Corea del Norte y diálogos de seguridad del Indo-Pacífico», dijo Acronis.

«Lo que destaca es la ampliación de los objetivos del grupo, desde entidades gubernamentales de EE. UU. con señuelos geopolíticos, hasta el sector bancario de la India a través de implantes integrados con referencias al HDFC Bank y ventanas emergentes disfrazadas de software bancario legítimo, y ahora a círculos políticos de Corea del Sur y EE. UU. a través de la suplantación de una figura prominente en la diplomacia de la península de Corea, entregada a través de cuentas de Gmail falsificadas y puesta en escena de Google Drive».